広い分野から、普段使わない用語がたくさん出るので、問題が難しいと感じるのは普通でしょう。

でも、「問題を読むとき、どこに着目したらいいか」さえわかれば、解決できます。

例えば、物を運ぶ時、ごちゃごちゃした状態では手からあふれて、持ち上げることさえできなくても、整理して持ちやすくすると運ぶことができます。

ITパスポートの過去問題をタイプ別に整理して、問題を読むときに着目するポイントをつかみましょう。

法律、制度、技術などの特徴で、問題を6つのタイプに整理

ITパスポート試験の問題には、必ず解くヒントとなる「特徴」があります。

この特徴をもとにして、上図のような6つに、出題傾向や問題共通の解き方を整理しました。

次のように使うことで、合格を早まることができます。

- 年度別に問題を解く

- 不正解の問題がどのタイプの問題に多いのか振り返る

- 不得意なタイプの問題について、問題共通の解き方を確認する

- 別の年度の問題で確認する

百聞は一見に如かず

問題の整理を見てみましょう。

法律・制度に関する問題

目印 ISMSにおける内部監査、情報セキュリティ方針、ISMSクラウドセキュリティ認証などの用語

過去問には、毎回2問程度あります。

次のような問題です。

| 令和7年 問59 |

| ISMSにおける内部監査に関する記述のうち、適切なものはどれか。 |

| 令和7年 問84 |

| ISMSにおける情報セキュリティ方針に関する記述として、適切なものはどれか。 |

| 令和6年 問82 |

| ISMSクラウドセキュリティ認証に関する記述として、適切なものはどれか。 |

| 令和6年 問94 |

| 企業において情報セキュリティポリシー策定で行う作業のうち、次の作業の実施順序として、適切なものはどれか。 |

| 令和5年 問56 |

| ISMSクラウドセキュリティ認証に関する記述として、適切なものはどれか。 |

| 令和5年 問94 |

| ISMSにおける情報セキュリティ方針に関する記述として、適切なものはどれか。 |

活動・モノに関する問題

目印 CSIRT、J-CRAT、J-CSIPなどの情報セキュリティ活動の用語

過去問には、少ないです。出ている問題を学習しておきましょう。

次のような問題です。

| 令和7年 問68 |

| CSIRTとして行う活動の例として、最も適切なものはどれか。 |

| 令和3年 問81 |

| J-CRATに関する記述として,適切なものはどれか。 |

技術・方法に関する問題

目印 デジタルフォレンジックス、IDS、Secure Erase、ESSIDステルス、WAFなどの情報セキュリティへの技術的対策の用語

年度にばらつきはありますが、比較的、過去問に多くあります。

次のような問題です。

| 令和7年 問74 |

| デジタルフォレンジックスの説明として、適切なものはどれか。 |

| 令和7年 問77 |

| ネットワークやホストを監視することによって、不正アクセスや不審な通信を発見し、報告する仕組みはどれか。 |

| 令和6年 問63 |

| SSDの全てのデータを消去し、復元できなくする方法として用いられているものはどれか。 |

| 令和6年 問70 |

| ESSIDをステルス化することによって得られる効果として、適切なものはどれか。 |

| 令和6年 問73 |

| IoT機器のセキュリティ対策のうち、ソーシャルエンジニアリング対策として、最も適切なものはどれか。 |

| 令和6年 問87 |

| 通常の検索エンジンでは検索されず匿名性が高いので、サイバー攻撃や違法商品の取引などにも利用されることがあり、アクセスするには特殊なソフトウェアが必要になることもあるインターネット上のコンテンツの総称を何と呼ぶか。 |

| 令和6年 問90 |

| セキュリティ対策として使用されるWAFの説明として、適切なものはどれか。 |

対策・対応に関する問題

目印 ランサムウェア対策、PCを廃棄する場合の情報漏えい対策など、情報セキュリティへの様々な脅威に対する人的対策の用語

過去問には、毎回2問程度あります。

次のような問題です。

| 令和7年 問92 |

| 従業員が使用するPCがランサムウェアに感染した場合の損害を軽減する対策例として、適切なものはどれか。 |

| 令和6年 問91 |

| 職場で不要になったPCを廃棄する場合の情報漏えい対策として、最も適切なものはどれか。 |

| 令和6年 問98 |

| ランサムウェアに関する記述として、最も適切なものはどれか。 |

| 令和5年 問81 |

| HDD を廃棄するときに、HDDからの情報漏えい防止策として、適切なものだけを全て挙げたものはどれか。 |

| 令和5年 問90 |

| 情報セキュリティにおける物理的及び環境的セキュリティ管理策であるクリアデスクを職場で実施する例として、適切なものはどれか。 |

しくみに関する問題

目印 攻撃手法、暗号,認証,公開鍵基盤などの用語

過去問には、毎回、多くあります。しっかり、対策する必要があります。

次のような問題です。

| 令和7年 問69 |

| バイオメトリクス認証の他人受入率と本人拒否率に関する次の記述中のa、bに入れる字句の適切な組合せはどれか。 |

| 令和7年 問70 |

| 情報セキュリティにおける脅威のうち、脆弱性を是正するセキュリティパッチをソフトウェアに適用することが最も有効な対策になるものはどれか。 |

| 令和7年 問73 |

| Webサービスを狙った攻撃に関する記述と攻撃の名称の適切な組合せはどれか。 |

| 令和7年 問87 |

| PKI において、ある条件に当てはまるデジタル証明書の情報が公開されているリストとしてCRLがある。このリストに掲載される条件として、適切なものはどれか。 |

| 令和7年 問89 |

| Aさんは、 Bさんから次の4種類のメッセージを受け取った。Aさんが、受け取ったメッセージを復号して読むことができるものだけを全て挙げたものはどれか。 |

分類に関する問題

目印 PDCAモデルの各フェーズ、情報セキュリティ対策、リスク対応、情報セキュリティの要素などの用語

過去問には、毎回4問程度あります。しっかり対策する必要があります。

次のような問題です。

| 令和7年 問83 |

| ISMSの運用にPDCAモデルを採用している組織において、サーバ監視に関する次の作業を実施する。各作業とPDCAモデルの各フェーズの組合せとして、適切なものはどれか。 |

| 令和7年 問88 |

| 情報セキュリティ対策を、“技術的セキュリティ対策”、“人的セキュリティ対策”及び“物理的セキュリティ対策”に分類したとき、“物理的セキュリティ対策”の例として、適切なものはどれか。 |

| 令和7年 問91 |

| 情報セキュリティのリスクマネジメントにおけるリスク対応を、リスク移転、リスク回避、リスク低減及びリスク保有の四つに分けて実施することにしたとき、これらに関する記述として、適切なものはどれか。 |

| 令和7年 問97 |

| 情報セキュリティにおいて、可用性が損なわれた事象だけを全て挙げたものはどれか。 |

問題のタイプを全部覚えなくてもいいです。

いくつかでも頭の中に残っていると、問題を読むときの手掛かりになります。

気になった問題のタイプについて、着目点を見てみましょう。

タイプ別 問題を読むときに、着目するところ

問題を読むとき、共通に着目するところを、問題タイプ別に紹介します。

選択肢を選ぶポイントが、見つけやすくなります。

法律・制度に関する問題は「目的」に着目!

法律・制度に関する問題は、こんな問題です。

法律・制度に関する問題 問題例1

| ITパスポート 令和7年 問59 |

| ISMSにおける内部監査に関する記述のうち、適切なものはどれか。 |

| ア JIS Q 27001の要求事項及び組織自体が規定した要求事項によって定める監査基準への適合性だけでなく、 ISMS活動の組織に対する有効性も判定する。 |

| イ JIS Q 27001の要求事項ではなく、組織自体が規定した要求事項を監査基準とする。 |

| ウ 内部監査の実施のためのプログラムを確立するときには、前回の内部監査の結果は考慮しない。 |

| エ 不定期かつ抜き打ちでの実施を原則とする。 |

| ◎ ISMSにおける内部監査は、組織のISMSの適合性と有効性を、あらかじめ定めた間隔(年1回以上)でチェックする活動です。適合性や有効性に問題点が見つかれば是正処置(改善)を求めます。 |

内部監査の目的に合うか確認すると、各選択肢の違いが見えてきませんか? 内部監査の目的に合うか確認すると、各選択肢の違いが見えてきませんか? |

次のような問題もあります。

法律・制度に関する問題 問題例2

| ITパスポート 令和7年 問84 |

| ISMSにおける情報セキュリティ方針に関する記述として、適切なものはどれか。 |

| ア 機密事項が記載されているので、伝達する範囲を社内に限定する必要がある。 |

| イ 情報セキュリティ対策は一度実施したら終わりではないので、 ISMSを継続的に改善するコミットメントを含める必要がある。 |

| ウ 部門の特性に応じて最適化するので、 ISMSを適用する組織全体ではなく、部門ごとに定める必要がある。 |

| エ ボトムアップを前提としているので、各職場の管理者によって承認される必要がある。 |

| ◎ ISMSにおける情報セキュリティ方針は、トップマネジメントが、情報セキュリティに対する組織の意図を示し,方向付けしたものです。 (ITパスポート 令和5年 問94、ITパスポート 平成30年春 問93 より) |

情報セキュリティ方針の目的に合うか確認してみてください。どうです? 情報セキュリティ方針の目的に合うか確認してみてください。どうです? |

2つの問題例とも、目的(何を、どうしたいか)を表す言葉に絞ると、正解を選びやすくなりました。

2つの問題例とも、目的(何を、どうしたいか)を表す言葉に絞ると、正解を選びやすくなりました。

法律・制度に関する問題 解くコツ

目的(何を、どうしたい)に着目して考える

2つの問題例のように、法律や制度に関する問題では、「目的(何を、どうしたい)」がよく問われます。

「目的(何を、どうしたい)」に着目して、各選択肢の違いを確認しましょう。

具体的には、次の手順で考えると解きやすいです。

法律・制度に関する問題 解く手順

| 1 問題のタイプを確認 2 何を選ぶか確認 3 目的(何を、どうしたい)に注目して、各選択肢の違いを確認 4 目的(何を、どうしたい)に合う部分を確認して、正解を選ぶ 5 目的(何を、どうしたい)に合わない部分を再確認 |

答え合わせの際に、法律・制度の正しい目的(何を、どうしたい)を覚えましょう。

また、不正解の選択肢について、目的(何を、どうしたい)と合わない部分を確認することも役立ちます。

次から、ていねいに順を追って説明します。

法律・制度に関する問題

1 問題のタイプを確認

「○○に関する」「△△として」などの言葉に注目して、問題のタイプを確認しましょう。

「○○に関する」「△△として」などの言葉に注目して、問題のタイプを確認しましょう。

| ITパスポート 令和7年 問59 |

| ISMSにおける内部監査に関する記述のうち、適切なものはどれか。 |

| ア JIS Q 27001の要求事項及び組織自体が規定した要求事項によって定める監査基準への適合性だけでなく、 ISMS活動の組織に対する有効性も判定する。 |

| イ JIS Q 27001の要求事項ではなく、組織自体が規定した要求事項を監査基準とする。 |

| ウ 内部監査の実施のためのプログラムを確立するときには、前回の内部監査の結果は考慮しない。 |

| エ 不定期かつ抜き打ちでの実施を原則とする。 |

法律・制度に関する問題

2 何を選ぶか確認

「▲▲として」「■■のうち」などの言葉に注目して、何を選ぶのか正しくつかみましょう。

「▲▲として」「■■のうち」などの言葉に注目して、何を選ぶのか正しくつかみましょう。

| ITパスポート 令和7年 問59 |

| ISMSにおける内部監査に関する記述のうち、適切なものはどれか。 |

| ア JIS Q 27001の要求事項及び組織自体が規定した要求事項によって定める監査基準への適合性だけでなく、 ISMS活動の組織に対する有効性も判定する。 |

| イ JIS Q 27001の要求事項ではなく、組織自体が規定した要求事項を監査基準とする。 |

| ウ 内部監査の実施のためのプログラムを確立するときには、前回の内部監査の結果は考慮しない。 |

| エ 不定期かつ抜き打ちでの実施を原則とする。 |

| ◎ ISMSにおける内部監査は、組織のISMSの適合性と有効性を、定期的にチェックして改善を促すために行います。 適合性:自ら定めたISMSに関する規定やルールおよびISO/IEC 27001の要求事項に決められた通りに、業務ができているか(用語集より) |

法律・制度に関する問題

3 目的(何を、どうしたい)に注目して、各選択肢の違いを確認

目的(何を、どうしたい)に関連する内容に注目しましょう。

目的(何を、どうしたい)に関連する内容に注目しましょう。

| ITパスポート 令和7年 問59 |

| ISMSにおける内部監査に関する記述のうち、適切なものはどれか。 |

| ア JIS Q 27001の要求事項及び組織自体が規定した要求事項によって定める監査基準への適合性だけでなく、 ISMS活動の組織に対する有効性も判定する。 |

| イ JIS Q 27001の要求事項ではなく、組織自体が規定した要求事項を監査基準とする。 |

| ウ 内部監査の実施のためのプログラムを確立するときには、前回の内部監査の結果は考慮しない。 |

| エ 不定期かつ抜き打ちでの実施を原則とする。 |

法律・制度に関する問題

4 目的(何を、どうしたい)に合う部分を確認して、正解を選ぶ

各選択肢について、ISMSにおける内部監査の目的に合うか確認しましょう。

各選択肢について、ISMSにおける内部監査の目的に合うか確認しましょう。

| ア JIS Q 27001の要求事項及び組織自体が規定した要求事項によって定める監査基準への適合性だけでなく、 ISMS活動の組織に対する有効性も判定する。 | ||

| ▼ 目的(何を、どうしたい)を表す言葉に絞る | ||

| (何を) 適合性だけでなく、有効性も (どうしたいか) 判定する。 | ISMSにおける内部監査の目的 | |

| OK | 組織のISMSの適合性と有効性を、定期的にチェックして改善を促す。(用語集より) | |

法律・制度に関する問題

5 目的(何を、どうしたい)に合わない部分を再確認

各選択肢について、どの記述がISMSにおける内部監査の目的に合わないか確認しましょう。

各選択肢について、どの記述がISMSにおける内部監査の目的に合わないか確認しましょう。

| イ JIS Q 27001の要求事項ではなく、組織自体が規定した要求事項を監査基準とする。 | ||

| ▼ 目的(何を、どうしたい)を表す言葉に絞る | ||

| (何を) JIS Q 27001の要求事項ではなく | ISMSにおける内部監査の目的 | |

| NG | 組織のISMSの適合性と有効性を、定期的にチェックして改善を促す。 適合性:自ら定めたISMSに関する規定やルールおよびISO/IEC 27001の要求事項に決められた通りに、業務ができているか (用語集より) | |

| ウ 内部監査の実施のためのプログラムを確立するときには、前回の内部監査の結果は考慮しない。 | ||

| ▼ 目的(何を、どうしたい)を表す言葉に絞る | ||

| (どうしたいか) 前回の内部監査の結果は考慮しない。 (前回の悪い部分を考慮しなければ、改善できません) | ISMSにおける内部監査の目的 | |

| NG | 組織のISMSの適合性と有効性を、定期的にチェックして改善を促す。(用語集より) 改善:悪い部分を改めてよくすること | |

| エ 不定期かつ抜き打ちでの実施を原則とする。 | ||

| ▼ 目的(何を、どうしたい)を表す言葉に絞る | ||

| (どうしたいか) 不定期 | ISMSにおける内部監査の目的 | |

| NG | 組織のISMSの適合性と有効性を、定期的にチェックして改善を促す。(用語集より) | |

ここで、まとめるよ。

法律・制度に関する問題 解くコツのまとめ

| 目的(何を、どうしたい)に着目して考える |  |

| 1 問題のタイプを確認 2 何を選ぶか確認 | |

| 3 目的(何を、どうしたい)に注目して、各選択肢の違いを確認 4 目的(何を、どうしたい)に合う部分を確認して、正解を選ぶ 5 目的(何を、どうしたい)に合わない部分を再確認 | |

活動・モノに関する問題は「役割」に着目!

活動・モノに関する問題は、こんな問題です。

活動・モノに関する問題 問題例1

| ITパスポート 令和7年 問68 |

| CSIRTとして行う活動の例として、最も適切なものはどれか。 |

| ア OSやアプリケーションソフトウェアのセキュリティパッチを定期的に適用する。 |

| イ 地震や洪水などの自然災害を想定し、情報資産を守るために全社的な事業継続計画を策定する。 |

| ウ セキュリティ事故の発生時に影響範囲を調査して、被害拡大を防止するための対策実施を支援する。 |

| エ 保守業者がサーバ室で作業した日に、作業員の入退出が適切に記録されていたことを監査する。 |

| ◎ CSIRTは、企業内・組織内や政府機関に設置され、情報セキュリティインシデントに関する報告を受け取り、調査し、対応活動を行う組織の総称です。 |

CSIRTの役割に合うか確認してみてください。どうです? CSIRTの役割に合うか確認してみてください。どうです? |

次のような問題もあります。

活動・モノに関する問題 問題例2

| ITパスポート 令和3年 問81 |

| J-CRATに関する記述として,適切なものはどれか。 |

| ア 企業などに対して、24時間体制でネットワークやデバイスを監視するサービスを提供する。 |

| イ コンピュータセキュリティに関わるインシデントが発生した組織に赴いて,自らが主体となって対応の方針や手順の策定を行う。 |

| ウ 重工、重電など、重要インフラで利用される機器の製造業者を中心に、サイバー攻撃に関する情報共有と早期対応の場を提供する。 |

| エ 相談を受けた組織に対して、標的型サイバー攻撃の被害低減と攻撃の連鎖の遮断を支援する活動を行う。 |

| ◎ J-CRATは、標的型サイバー攻撃を受けた組織や個人から提供された情報を分析し、社会や産業に重大な被害を及ぼしかねない標的型サイバー攻撃の把握、被害の分析、対策の早期着手の支援を行う活動です。 |

J-CRATの役割に合うか確認してみてください。どうです? J-CRATの役割に合うか確認してみてください。どうです? |

2つの問題例とも、「役割(何を、どうする)」を表す言葉に絞ると、正解を選びやすくなりました。

2つの問題例とも、「役割(何を、どうする)」を表す言葉に絞ると、正解を選びやすくなりました。

活動・モノに関する問題 解くコツ

役割(何を、どうする)に着目して考える

2つの問題例のように、活動・モノに関する問題では、「役割(何を、どうする)」がよく問われます。

「役割(何を、どうする)」に着目して、各選択肢の違いを確認しましょう。

具体的には、次の手順で考えると解きやすいです。

活動・モノに関する問題 解く手順

| 1 問題のタイプを確認 2 何を選ぶか確認 3 役割(何を、どうする)に注目して、各選択肢の違いを確認 4 役割(何を、どうする)に合う部分を確認して、正解を選ぶ 5 役割(何を、どうする)に合わない部分を再確認 |

答え合わせの際に、活動・モノの正しい役割(何を、どうする)を覚えましょう。

また、不正解の選択肢について、役割(何を、どうする)と合わない部分を確認することも役立ちます。

次から、ていねいに順を追って説明します。

活動・モノに関する問題

1 問題のタイプを確認

「○○に関する」「△△として」などの言葉に注目して、問題のタイプを確認しましょう。

「○○に関する」「△△として」などの言葉に注目して、問題のタイプを確認しましょう。

| ITパスポート 令和7年 問68 |

| CSIRTとして行う活動の例として、最も適切なものはどれか。 |

| ア OSやアプリケーションソフトウェアのセキュリティパッチを定期的に適用する。 |

| イ 地震や洪水などの自然災害を想定し、情報資産を守るために全社的な事業継続計画を策定する。 |

| ウ セキュリティ事故の発生時に影響範囲を調査して、被害拡大を防止するための対策実施を支援する。 |

| エ 保守業者がサーバ室で作業した日に、作業員の入退出が適切に記録されていたことを監査する。 |

活動・モノに関する問題

2 何を選ぶか確認

「▲▲として」「■■のうち」「組合せ」などの言葉に注目して、何を選ぶのか正しくつかみましょう。

「▲▲として」「■■のうち」「組合せ」などの言葉に注目して、何を選ぶのか正しくつかみましょう。

| ITパスポート 令和7年 問68 |

| CSIRTとして行う活動の例として、最も適切なものはどれか。 |

| ア OSやアプリケーションソフトウェアのセキュリティパッチを定期的に適用する。 |

| イ 地震や洪水などの自然災害を想定し、情報資産を守るために全社的な事業継続計画を策定する。 |

| ウ セキュリティ事故の発生時に影響範囲を調査して、被害拡大を防止するための対策実施を支援する。 |

| エ 保守業者がサーバ室で作業した日に、作業員の入退出が適切に記録されていたことを監査する。 |

| ◎ CSIRT Computer Security Incident Response Team (コンピュータ)(セキュリティ)(偶発的な事件、事故)(対応)(チーム) CSIRTの役割は、情報セキュリティインシデントに関する報告を受け取り、調査し、対応活動を行うことです。(用語集より) |

活動・モノに関する問題

3 役割(何を、どうする)に注目して、各選択肢の違いを確認

役割(何を、どうする)に関連する内容に注目しましょう。

役割(何を、どうする)に関連する内容に注目しましょう。

| ITパスポート 令和7年 問68 |

| CSIRTとして行う活動の例として、最も適切なものはどれか。 |

| ア OSやアプリケーションソフトウェアのセキュリティパッチを定期的に適用する。 |

| イ 地震や洪水などの自然災害を想定し、情報資産を守るために全社的な事業継続計画を策定する。 |

| ウ セキュリティ事故の発生時に影響範囲を調査して、被害拡大を防止するための対策実施を支援する。 |

| エ 保守業者がサーバ室で作業した日に、作業員の入退出が適切に記録されていたことを監査する。 |

活動・モノに関する問題

4 役割(何を、どうする)に合う部分を確認して、正解を選ぶ

各選択肢について、CSIRTの役割に合うか確認しましょう。

各選択肢について、CSIRTの役割に合うか確認しましょう。

| ウ セキュリティ事故の発生時に影響範囲を調査して、被害拡大を防止するための対策実施を支援する。 | ||

| ▼ 役割(何を、どうする)を表す言葉に絞る | ||

| (何を)(どうする) セキュリティ事故を調査して (何を)(どうする) 対策実施を支援する。 | CSIRTの役割 | |

| OK | 情報セキュリティインシデントに関する報告を受け取り、調査し、対応活動を行う。(用語集より) | |

活動・モノに関する問題

5 役割(何を、どうする)に合わない部分を再確認

各選択肢について、どの記述がCSIRTの役割に合わないか確認しましょう。

各選択肢について、どの記述がCSIRTの役割に合わないか確認しましょう。

| ア OSやアプリケーションソフトウェアのセキュリティパッチを定期的に適用する。 | ||

| ▼ 役割(何を、どうする)を表す言葉に絞る | ||

| (何を) セキュリティパッチを (どうする) 適用する。 | CSIRTの役割 | |

| NG | 情報セキュリティインシデントに関する報告を受け取り、調査し、対応活動を行う。(用語集より) | |

| イ 地震や洪水などの自然災害を想定し、情報資産を守るために全社的な事業継続計画を策定する。 | ||

| ▼ 役割(何を、どうする)を表す言葉に絞る | ||

| (何を) 事業継続計画を (どうする) 策定する。 策定:考えて決めること | CSIRTの役割 | |

| NG | 情報セキュリティインシデントに関する報告を受け取り、調査し、対応活動を行う。(用語集より) | |

| エ 保守業者がサーバ室で作業した日に、作業員の入退出が適切に記録されていたことを監査する。 | ||

| ▼ 役割(何を、どうする)を表す言葉に絞る | ||

| (何を) 作業員の入退出が記録されていたことを (どうする) 監査する 監査:チェックすること | CSIRTの役割 | |

| NG | 情報セキュリティインシデントに関する報告を受け取り、調査し、対応活動を行う。(用語集より) | |

ここで、まとめるよ。

活動・モノに関する問題 まとめ

| 役割(何を、どうする)に着目して考える |  |

| 1 問題のタイプを確認 2 何を選ぶか確認 | |

| 3 役割(何を、どうする)に注目して、各選択肢の違いを確認 4 役割(何を、どうする)に合う部分を確認して、正解を選ぶ 5 役割(何を、どうする)に合わない部分を再確認 | |

技術・方法に関する問題は「用途」着目!

技術・方法に関する問題は、こんな問題です。

技術・方法に関する問題 問題例1

| ITパスポート 令和7年 問74 |

| デジタルフォレンジックスの説明として、適切なものはどれか。 |

| ア コンピュータに関する犯罪や法的紛争が生じた際に、 コンピュータから削除された電子メールを復元するなどして、証拠を収集し保全すること |

| イ システムを実際に攻撃して脆弱性の有無を調べること |

| ウ 通信経路を暗号化するなどして、公衆回線をあたかも専用回線であるかのように利用すること |

| エ 電子メールやファイルなどのハッシュデータを本人の秘密鍵で暗号化すること |

| ◎ ディジタルフォレンジックスは、コンピュータに関する犯罪が生じたとき、関係する機器やデータ、ログなどの収集及び分析を行い、法的な証拠性を明らかにするための手段や技術の総称です。 (ITパスポート 平成31年春 問99より) |

用途(何に、使う)で選択肢を確認してみてください。どうです? 用途(何に、使う)で選択肢を確認してみてください。どうです? |

次のような問題もあります。

技術・方法に関する問題 問題例2

| ITパスポート 令和7年 問77 |

| ネットワークやホストを監視することによって、不正アクセスや不審な通信を発見し、報告する仕組みはどれか。 |

| ア DMZ |

| イ IDS |

| ウ アンチパスバック |

| エ ボット |

用途(何に、使う)で選択肢を確認してみてください。どうです? 用途(何に、使う)で選択肢を確認してみてください。どうです? |

2つの問題例とも、「用途(何に、使う)」を表す言葉に絞ると、正解を選びやすくなりました。

2つの問題例とも、「用途(何に、使う)」を表す言葉に絞ると、正解を選びやすくなりました。

技術・方法に関する問題 解くコツ

用途(何に、使う)に着目して考える

2つの問題例のように、技術・方法に関する問題では、「用途(何に、使う)」がよく問われます。

「用途(何に、使う)」に着目して、各選択肢の違いを確認しましょう。

具体的には、次の手順で考えると解きやすいです。

技術・方法に関する問題 解く手順

| 1 問題のタイプを確認 2 何を選ぶか確認 3 用途(何に、使う)に注目して、各選択肢の違いを確認 4 用途(何に、使う)に合う部分を確認して、正解を選ぶ 5 用途(何に、使う)に合わない部分を再確認 |

答え合わせの際に、技術・方法の正しい用途(何に、使う)を覚えましょう。

また、不正解の選択肢について、技術・方法の正しい用途(何に、使う)と合わない部分を確認することも役立ちます。

次から、ていねいに順を追って説明します。

技術・方法に関する問題

1 問題のタイプを確認

「○○に関する」「△△として」などの言葉に注目して、問題のタイプを確認しましょう。

「○○に関する」「△△として」などの言葉に注目して、問題のタイプを確認しましょう。

| ITパスポート 令和7年 問74 |

| デジタルフォレンジックスの説明として、適切なものはどれか。 |

| ア コンピュータに関する犯罪や法的紛争が生じた際に、 コンピュータから削除された電子メールを復元するなどして、証拠を収集し保全すること |

| イ システムを実際に攻撃して脆弱性の有無を調べること |

| ウ 通信経路を暗号化するなどして、公衆回線をあたかも専用回線であるかのように利用すること |

| エ 電子メールやファイルなどのハッシュデータを本人の秘密鍵で暗号化すること |

技術・方法に関する問題

2 何を選ぶか確認

「▲▲として」「■■のうち」「組合せ」などの言葉に注目して、何を選ぶか正しくつかみましょう。

「▲▲として」「■■のうち」「組合せ」などの言葉に注目して、何を選ぶか正しくつかみましょう。

| ITパスポート 令和7年 問74 |

| デジタルフォレンジックスの説明として、適切なものはどれか。 |

| ア コンピュータに関する犯罪や法的紛争が生じた際に、 コンピュータから削除された電子メールを復元するなどして、証拠を収集し保全すること |

| イ システムを実際に攻撃して脆弱性の有無を調べること |

| ウ 通信経路を暗号化するなどして、公衆回線をあたかも専用回線であるかのように利用すること |

| エ 電子メールやファイルなどのハッシュデータを本人の秘密鍵で暗号化すること |

技術・方法に関する問題

3 用途(何に、使う)に注目して、各選択肢の違いを確認

デジタルフォレンジックスの用途

コンピュータに関する犯罪が生じたとき、法的な証拠性を明らかにする

(用語集より)

用途(何に、使う)に関連する内容に注目しましょう。

用途(何に、使う)に関連する内容に注目しましょう。

| ITパスポート 令和7年 問74 |

| デジタルフォレンジックスの説明として、適切なものはどれか。 |

| ア コンピュータに関する犯罪や法的紛争が生じた際に、 コンピュータから削除された電子メールを復元するなどして、証拠を収集し保全すること |

| イ システムを実際に攻撃して脆弱性の有無を調べること |

| ウ 通信経路を暗号化するなどして、公衆回線をあたかも専用回線であるかのように利用すること |

| エ 電子メールやファイルなどのハッシュデータを本人の秘密鍵で暗号化すること |

技術・方法に関する問題

4 用途(何に、使う)に合う部分を確認して、正解を選ぶ

| ア コンピュータに関する犯罪や法的紛争が生じた際に、 コンピュータから削除された電子メールを復元するなどして、証拠を収集し保全すること | ||

| ▼ 用途(何に使う)を表す言葉に絞る | ||

| 証拠を収集し保全する | デジタルフォレンジックスの用途 | |

| OK | コンピュータに関する犯罪が生じたとき、法的な証拠性を明らかにする(用語集より) | |

技術・方法に関する問題

5 用途(何に、使う)に合わない部分を再確認

| イ システムを実際に攻撃して脆弱性の有無を調べること | ||

| ▼ 用途(何に使う)を表す言葉に絞る | ||

| 脆弱性の有無を調べる 脆弱性:コンピュータやネットワークにおいて、サイバーセキュリティ上の問題となる可能性がある弱点のこと | デジタルフォレンジックスの用途 | |

| NG | コンピュータに関する犯罪が生じたとき、法的な証拠性を明らかにする(用語集より) | |

| ウ 通信経路を暗号化するなどして、公衆回線をあたかも専用回線であるかのように利用すること | ||

| ▼ 用途(何に使う)を表す言葉に絞る | ||

| 専用回線であるかのように利用する 専用回線:利用者が限定されており第三者の侵入が難しい特徴がある。 | デジタルフォレンジックスの用途 | |

| NG | コンピュータに関する犯罪が生じたとき、法的な証拠性を明らかにする(用語集より) | |

| エ 電子メールやファイルなどのハッシュデータを本人の秘密鍵で暗号化すること | ||

| ▼ 用途(何に使う)を表す言葉に絞る | ||

| 暗号化する 暗号化:情報を他人には知られないようにするため、データを見てもその内容がわからないように、定められた処理手順でデータを変えてしまうこと | デジタルフォレンジックスの用途 | |

| NG | コンピュータに関する犯罪が生じたとき、法的な証拠性を明らかにする(用語集より) | |

ここで、まとめるよ。

技術・方法に関する問題 まとめ

| 用途(何に、使う)に着目して考える |  |

| 1 問題のタイプを確認 2 何を選ぶか確認 | |

| 3 用途(何に、使う)に注目して、各選択肢の違いを確認 4 用途(何に、使う)に合う部分を確認して、正解を選ぶ 5 用途(何に、使う)に合わない部分を再確認 | |

対策・対応に関する問題は「行動」に着目!

対策・対応に関する問題は、こんな問題です。

対策・対応に関する問題 問題例1

| ITパスポート 令和7年 問92 |

| 従業員が使用するPCがランサムウェアに感染した場合の損害を軽減する対策例として、適切なものはどれか。 |

| ア PCが接続するファイルサーバのHDDのバックアップデータを定期的に取得し、ネットワークから切り離して保管する。 |

| イ PCに多要素認証の仕組みを導入する。 |

| ウ PCのHDDを暗号化する。 |

| エ PCへのログイン時に、パスワードを複数回間違えたら、当該IDをロックする。 |

| ◎ ランサムウェアは、PC内のファイルを暗号化して使用不能にし、復号するためのキーと引換えに金品を要求するソフトウェアです。 (ITパスポート 平成31年春 問94より) |

行動(どんな時、何を、どうする)で選択肢の言葉を絞りましょう。それから、各行動が、ランサムウェアによる損害軽減につながるか考えてみてください。どうです? 行動(どんな時、何を、どうする)で選択肢の言葉を絞りましょう。それから、各行動が、ランサムウェアによる損害軽減につながるか考えてみてください。どうです? |

また、次のような問題もあります。

対策・対応に関する問題 問題例2

| ITパスポート 令和6年 問91 |

| 職場で不要になったPCを廃棄する場合の情報漏えい対策として、最も適切なものはどれか。 |

| ア OSが用意しているファイル削除の機能を使って、 PC内のデータファイルを全て削除する。 |

| イ PCにインストールされているアプリケーションを、全てアンインストールする。 |

| ウ PCに内蔵されている全ての記憶装置を論理フォーマットする。 |

| エ 専用ソフトなどを使って、PCに内蔵されている全ての記憶装置の内容を消去するために、ランダムなデータを規定回数だけ上書きする。 |

行動(どんな時、何を、どうする)で選択肢の言葉を絞りましょう。それから、各行動が、情報がもれなくするのに効果があるか考えてみてください。どうです? 行動(どんな時、何を、どうする)で選択肢の言葉を絞りましょう。それから、各行動が、情報がもれなくするのに効果があるか考えてみてください。どうです? |

2つの問題例とも、「行動(どんな時、何を、どうする)」を表す言葉に絞ると、正解を選びやすくなりました。

2つの問題例とも、「行動(どんな時、何を、どうする)」を表す言葉に絞ると、正解を選びやすくなりました。

対策・対応に関する問題 解くコツ

行動(どんな時、何を、どうする)に着目して考える

2つの問題例のように、対策・対応に関する問題では、「行動(どんな時、何を、どうする)」がよく問われます。

「行動(どんな時、何を、どうする)」に着目して、各選択肢の違いを確認しましょう。

具体的には、次の手順で考えると解きやすいです。

対策・対応に関する問題 解く手順

| 1 問題のタイプを確認 2 何を選ぶか確認 3 行動(どんな時、何を、どうする)に注目して、各選択肢の違いを確認 4 行動(どんな時、何を、どうする)に合う部分を確認して、正解を選ぶ 5 行動(どんな時、何を、どうする)に合わない部分を再確認 |

答え合わせの際に、対策・対応の正しい行動(どんな時、何を、どうする)を覚えましょう。

また、不正解の選択肢について、対策・対応の正しい行動(どんな時、何を、どうする)と合わない部分を確認することも役立ちます。

次から、ていねいに順を追って説明します。

対策・対応に関する問題

1 問題のタイプを確認

「○○に関する」「△△として」などの言葉に注目して、問題のタイプを確認しましょう。

「○○に関する」「△△として」などの言葉に注目して、問題のタイプを確認しましょう。

| ITパスポート 令和7年 問92 |

| 従業員が使用するPCがランサムウェアに感染した場合の損害を軽減する対策例として、適切なものはどれか。 |

| ア PCが接続するファイルサーバのHDDのバックアップデータを定期的に取得し、ネットワークから切り離して保管する。 |

| イ PCに多要素認証の仕組みを導入する。 |

| ウ PCのHDDを暗号化する。 |

| エ PCへのログイン時に、パスワードを複数回間違えたら、当該IDをロックする。 |

対策・対応に関する問題

2 何を選ぶか確認

「▲▲として」「■■のうち」などの言葉に注目して、何を選ぶのか正しくつかみましょう。

「▲▲として」「■■のうち」などの言葉に注目して、何を選ぶのか正しくつかみましょう。

| ITパスポート 令和7年 問92 |

| 従業員が使用するPCがランサムウェアに感染した場合の損害を軽減する対策例として、適切なものはどれか。 |

| ア PCが接続するファイルサーバのHDDのバックアップデータを定期的に取得し、ネットワークから切り離して保管する。 |

| イ PCに多要素認証の仕組みを導入する。 |

| ウ PCのHDDを暗号化する。 |

| エ PCへのログイン時に、パスワードを複数回間違えたら、当該IDをロックする。 |

対策・対応に関する問題

3 行動(どんな時、何を、どうする)に注目して、各選択肢の違いを確認

ランサムウェア

ランサムウェアは、PCやサーバ内のファイルを暗号化して使用不能にし、復号するためのキーと引換えに金品を要求するソフトウェア(ITパスポート 平成31年春 問94)

ランサムウェアへの対応

代わりになるバックアップデータを定期的に用意し、外部からアクセスできないようにネットワークから切り離して保管する。

(用語集より)

行動(どんな時、何を、どうする)に関連する内容に注目しましょう。

行動(どんな時、何を、どうする)に関連する内容に注目しましょう。

| ITパスポート 令和7年 問92 |

| 従業員が使用するPCがランサムウェアに感染した場合の損害を軽減する対策例として、適切なものはどれか。 |

| ア PCが接続するファイルサーバのHDDのバックアップデータを定期的に取得し、ネットワークから切り離して保管する。 |

| イ PCに多要素認証の仕組みを導入する。 |

| ウ PCのHDDを暗号化する。 |

| エ PCへのログイン時に、パスワードを複数回間違えたら、当該IDをロックする。 |

対策・対応に関する問題

4 行動(どんな時、何を、どうする)に合う部分を確認して、正解を選ぶ

| ア PCが接続するファイルサーバのHDDのバックアップデータを定期的に取得し、ネットワークから切り離して保管する。 | ||

| ▼ 行動(どんな時、何を、どうする)を表す言葉に絞る | ||

| (何を) バックアップデータを (どうする) ネットワークから切り離して保管する | ランサムウェアに対する行動 | |

| OK | 代わりになるバックアップデータを定期的に用意し、外部からアクセスできないようにネットワークから切り離して保管する。 | |

対策・対応に関する問題

5 行動(どんな時、何を、どうする)に合わない部分(不正解の理由)を再確認

| イ PCに多要素認証の仕組みを導入する。 | ||

| ▼ 行動(どんな時、何を、どうする)を表す言葉に絞る | ||

| (何を) 多要素認証の仕組み (どうする) 導入する | ランサムウェアに対する行動 | |

| NG | 代わりになるバックアップデータを定期的に用意し、外部からアクセスできないようにネットワークから切り離して保管する。 | |

| ウ PCのHDDを暗号化する。 | ||

| ▼ 行動(どんな時、何を、どうする)を表す言葉に絞る | ||

| (何を) HDDを (どうする) 暗号化する | ランサムウェアに対する行動 | |

| NG | 代わりになるバックアップデータを定期的に用意し、外部からアクセスできないようにネットワークから切り離して保管する。 | |

| エ PCへのログイン時に、パスワードを複数回間違えたら、当該IDをロックする。 | ||

| ▼ 行動(どんな時、何を、どうする)を表す言葉に絞る | ||

| (何を) IDを (どうする) ロックする | ランサムウェアに対する行動 | |

| NG | 代わりになるバックアップデータを定期的に用意し、外部からアクセスできないようにネットワークから切り離して保管する。 | |

ここまでを、まとめます。

対策・対応に関する問題 まとめ

| 行動(どんな時、何を、どうする)に着目して考える |  |

| 1 問題のタイプを確認 2 何を選ぶか確認 | |

| 3 行動(どんな時、何を、どうする)に注目して、各選択肢の違いを確認 4 行動(どんな時、何を、どうする)に合う部分を確認して、正解を選ぶ 5 行動(どんな時、何を、どうする)に合わない部分を再確認 | |

しくみに関する問題は「動作」に着目!

しくみに関する問題は、こんな問題です。

しくみに関する問題 問題例1

| ITパスポート 令和7年 問69 | |||||

| バイオメトリクス認証の他人受入率と本人拒否率に関する次の記述中のa、bに入れる字句の適切な組合せはどれか。 | |||||

| バイオメトリクス認証の認証精度において、他人受入率を低く抑えようとすると( a )が高くなり、本人拒否率を低く抑えようとすると( b )が高くなる。 | |||||

| a | b | ||||

| ア | 安全性 | 可用性 | |||

| イ | 安全性 | 利便性 | |||

| ウ | 利便性 | 安全性 | |||

| エ | 利便性 | 可用性 | |||

| ◎ 他人受入率は、認証しようとしている人が他人で認証(Acceptance=受け入れ)されてしまう確率です。 本人拒否率は、認証しようとしている人が本人であるにもかかわらず、認証がエラー(Rejection=拒否)になる確率です。 | |||||

他人受入率、本人拒否率の動作(どのようにして、作用する)を覚えましょう。それから、各動作が、安全性、利便性、可用性が高くなることにつながるか考えてみてください。どうです? 他人受入率、本人拒否率の動作(どのようにして、作用する)を覚えましょう。それから、各動作が、安全性、利便性、可用性が高くなることにつながるか考えてみてください。どうです? | |||||

また、次のような問題もあります。

しくみに関する問題 問題例2

| ITパスポート 令和7年 問73 | |||||

| Webサービスを狙った攻撃に関する記述と攻撃の名称の適切な組合せはどれか。 | |||||

| a | Webサービスが利用しているソフトウェアに脆弱性の存在が判明したとき、その修正プログラムが提供される前に、この脆弱性を突いて攻撃する。 | ||||

| b | 複数のコンピュータから大量のパケットを一斉に送り付けることによって、Webサービスを正常に提供できなくさせる。 | ||||

| c | 理論的にあり得るパスワードのパターンを順次試すことによって、正しいパスワードを見つけ、攻撃対象のWebサービスに侵入する。 | ||||

| a | b | c | |||

| ア | DDos 攻撃 | ゼロディ攻撃 | ブルートフォース攻撃 | ||

| イ | DDos 攻撃 | ブルートフォース攻撃 | ゼロディ攻撃 | ||

| ウ | ゼロディ攻撃 | DDos 攻撃 | ブルートフォース攻撃 | ||

| エ | ゼロディ攻撃 | ブルートフォース攻撃 | DDos 攻撃 | ||

| ◎ DDos 攻撃は、インターネット上の多数の機器から特定のネットワーク、サーバに一斉にパケットを送り、過剰に負荷をかけて機能不全にする攻撃です。 | |||||

| ゼロディ攻撃は、ソフトウェアに脆弱性が存在することが判明したとき、そのソフトウェアの修正プログラムがベンダから提供される前に、判明した脆弱性を利用して行われる攻撃です。 | |||||

| ブルートフォース攻撃は、主にパスワードの割り出しに用いられる手法です。文字、数字、記号の全ての組み合わせをそれぞれパスワードとして、繰り返しログインを試みる攻撃です。 | |||||

各攻撃について、動作(どのようにして、作用する)に着目して覚えましょう。各攻撃の動作さえ覚えておけば、問題が解けませんか? 各攻撃について、動作(どのようにして、作用する)に着目して覚えましょう。各攻撃の動作さえ覚えておけば、問題が解けませんか? | |||||

しくみに関する2つの問題例とも、「動作(どのように、作用する)」を表す言葉に絞って覚えておくと、正解を選びやすくなりました。

しくみに関する2つの問題例とも、「動作(どのように、作用する)」を表す言葉に絞って覚えておくと、正解を選びやすくなりました。

しくみに関する問題 解くコツ

動作(どのように、作用する)に着目して考える

2つの問題例のように、しくみに関する問題では、「動作(どのように、作用する)」がよく問われます。

「動作(どのように、作用する)」に着目して、各選択肢の違いを確認しましょう。

具体的には、次の手順で考えると解きやすいです。

しくみに関する問題 解く手順

| 1 問題のタイプを確認 2 何を選ぶか確認 3 動作(どのように、作用する)に注目して、各選択肢の違いを確認 4 動作(どのように、作用する)に合う部分を確認して、正解を選ぶ 5 動作(どのように、作用する)と合わない部分を再確認 |

答え合わせの際に、しくみの正しい動作(どのように、作用する)を覚えましょう。

また、不正解の選択肢について、しくみの正しい動作(どのように、作用する)と合わない部分を確認することも役立ちます。

ていねいに順を追って説明します。

しくみに関する問題

1 問題のタイプを確認

「○○に関する」「△△として」などの言葉に注目して、問題のタイプを確認しましょう。

「○○に関する」「△△として」などの言葉に注目して、問題のタイプを確認しましょう。

| ITパスポート 令和7年 問73 | |||||

| Webサービスを狙った攻撃に関する記述と攻撃の名称の適切な組合せはどれか。 | |||||

| a | Webサービスが利用しているソフトウェアに脆弱性の存在が判明したとき、その修正プログラムが提供される前に、この脆弱性を突いて攻撃する。 | ||||

| b | 複数のコンピュータから大量のパケットを一斉に送り付けることによって、Webサービスを正常に提供できなくさせる。 | ||||

| c | 理論的にあり得るパスワードのパターンを順次試すことによって、正しいパスワードを見つけ、攻撃対象のWebサービスに侵入する。 | ||||

| a | b | c | |||

| ア | DDos 攻撃 | ゼロディ攻撃 | ブルートフォース攻撃 | ||

| イ | DDos 攻撃 | ブルートフォース攻撃 | ゼロディ攻撃 | ||

| ウ | ゼロディ攻撃 | DDos 攻撃 | ブルートフォース攻撃 | ||

| エ | ゼロディ攻撃 | ブルートフォース攻撃 | DDos 攻撃 | ||

しくみに関する問題

2 何を選ぶか確認

「▲▲として」「■■のうち」「組合せ」などの言葉に注目して、何を選ぶのか正しくつかみましょう。

「▲▲として」「■■のうち」「組合せ」などの言葉に注目して、何を選ぶのか正しくつかみましょう。

| ITパスポート 令和7年 問73 | |||

| Webサービスを狙った攻撃に関する記述と攻撃の名称の適切な組合せはどれか。 (a ~cの攻撃に関する記述 省略) | |||

「組合せ」とあるので、a ~ c の記述について、それぞれどのフェーズなのか明らかにする必要があります。表に注目して、考える条件(ヒント)を明らかにしましょう。

「組合せ」とあるので、a ~ c の記述について、それぞれどのフェーズなのか明らかにする必要があります。表に注目して、考える条件(ヒント)を明らかにしましょう。

| a | b | c | |||

| ア | DDos攻撃 | ゼロディ攻撃 | ブルートフォース攻撃 | ||

| イ | DDos攻撃 | ブルートフォース攻撃 | ゼロディ攻撃 | ||

| ウ | ゼロディ攻撃 | DDos攻撃 | ブルートフォース攻撃 | ||

| エ | ゼロディ攻撃 | ブルートフォース攻撃 | DDos攻撃 | ||

| a は、 DDos攻撃 、 ゼロディ攻撃 から選ぶ | |||||

| b は、 DDos攻撃 、 ゼロディ攻撃 のどちらかと、 ブルートフォース攻撃 から選ぶ | |||||

| c は、 DDos攻撃 、 ゼロディ攻撃 のどちらかと、 ブルートフォース攻撃 から選ぶ | |||||

しくみに関する問題

3 動作(どのように、作用する)に注目して、各選択肢の違いを確認

動作(どのように、どうする)に関連する内容に注目しましょう。

動作(どのように、どうする)に関連する内容に注目しましょう。

| a | Webサービスが利用しているソフトウェアに脆弱性の存在が判明したとき、その修正プログラムが提供される前に、この脆弱性を突いて攻撃する。 | ||||

| b | 複数のコンピュータから大量のパケットを一斉に送り付けることによって、Webサービスを正常に提供できなくさせる。 | ||||

| c | 理論的にあり得るパスワードのパターンを順次試すことによって、正しいパスワードを見つけ、攻撃対象のWebサービスに侵入する。 | ||||

しくみに関する問題

4 動作(どのように、どうする)に合う部分を確認して、正解を選ぶ

| a Webサービスが利用しているソフトウェアに脆弱性の存在が判明したとき、その修正プログラムが提供される前に、この脆弱性を突いて攻撃する。 | ||

| ▼ 動作(どのように、作用する)を表す言葉に絞る | ||

| (どのように) その修正プログラムが提供される前に (作用する) この脆弱性を突いて攻撃する。 | ゼロディ攻撃の動作 | |

| OK | ゼロデイ攻撃は、 ソフトウェアに脆弱性が存在することが判明したとき、そのソフトウェアの修正プログラムがベンダから提供される前に、判明した脆弱性を利用して行われる攻撃です。 | |

| b 複数のコンピュータから大量のパケットを一斉に送り付けることによって、Webサービスを正常に提供できなくさせる。 | ||

| ▼ 動作(どのように、作用する)を表す言葉に絞る | ||

| (どのように) 大量のパケットを一斉に送り付ける (作用する) Webサービスを正常に提供できなくさせる。 | DDos 攻撃の動作 | |

| OK | DDos 攻撃は、インターネット上の多数の機器から特定のネットワーク、サーバに一斉にパケットを送り、過剰に負荷をかけて機能不全にする攻撃です。 | |

| c 理論的にあり得るパスワードのパターンを順次試すことによって、正しいパスワードを見つけ、攻撃対象のWebサービスに侵入する。 | ||

| ▼ 動作(どのように、作用する)を表す言葉に絞る | ||

| (どのように) パスワードのパターンを順次試す (作用する) 攻撃対象のWebサービスに侵入する。 | ブルートフォース攻撃の動作 | |

| OK | ブルートフォース攻撃は、主にパスワードの割り出しに用いられる手法です。文字、数字、記号の全ての組み合わせをそれぞれパスワードとして、繰り返しログインを試みる攻撃です。 | |

| a | b | c | |||

| ア | DDos攻撃 | ゼロディ攻撃 | ブルートフォース攻撃 | ||

| イ | DDos攻撃 | ブルートフォース攻撃 | ゼロディ攻撃 | ||

| ウ | ゼロディ攻撃 | DDos攻撃 | ブルートフォース攻撃 | ||

| エ | ゼロディ攻撃 | ブルートフォース攻撃 | DDos攻撃 | ||

しくみに関する問題

5 動作(どのように、作用する)と合わない部分を再確認

a はゼロディ攻撃でした。DDos 攻撃でない理由を確認しましょう。

a はゼロディ攻撃でした。DDos 攻撃でない理由を確認しましょう。

| a Webサービスが利用しているソフトウェアに脆弱性の存在が判明したとき、その修正プログラムが提供される前に、この脆弱性を突いて攻撃する。 | ||

| ▼ 動作(どのように、作用する)を表す言葉に絞る | ||

| (どのように) その修正プログラムが提供される前に (作用する) この脆弱性を突いて攻撃する。 | DDos 攻撃の動作 | |

| NG | DDos 攻撃は、インターネット上の多数の機器から(どのように)特定のネットワーク、サーバに一斉にパケットを送り、(作用する)過剰に負荷をかけて機能不全にする攻撃です。 | |

b はゼロディ攻撃でした。DDos 攻撃やブルートフォース攻撃でない理由を確認しましょう。

b はゼロディ攻撃でした。DDos 攻撃やブルートフォース攻撃でない理由を確認しましょう。

| b 複数のコンピュータから大量のパケットを一斉に送り付けることによって、Webサービスを正常に提供できなくさせる。 | ||

| ▼ 動作(どのようにして、作用する)を表す言葉に絞る | ||

| (どのように) 大量のパケットを一斉に送り付ける (作用する) Webサービスを正常に提供できなくさせる。 | DDos 攻撃の動作 | |

| NG | DDos 攻撃は、インターネット上の多数の機器から(どのように)特定のネットワーク、サーバに一斉にパケットを送り、(作用する)過剰に負荷をかけて機能不全にする攻撃です。 | |

| ブルートフォース攻撃の動作 | ||

| NG | ブルートフォース攻撃は、主にパスワードの割り出しに用いられる手法です。(どのように)文字、数字、記号の全ての組み合わせをそれぞれパスワードとして、(作用する)繰り返しログインを試みる攻撃です。 | |

c はブルートフォース攻撃でした。ゼロディ攻撃やブルートフォース攻撃でない理由を確認しましょう。

c はブルートフォース攻撃でした。ゼロディ攻撃やブルートフォース攻撃でない理由を確認しましょう。

| c 理論的にあり得るパスワードのパターンを順次試すことによって、正しいパスワードを見つけ、攻撃対象のWebサービスに侵入する。 | ||

| ▼ 動作(どのようにして、作用する)を表す言葉に絞る | ||

| (どのように) パスワードのパターンを順次試す (作用する) 攻撃対象のWebサービスに侵入する。 | ゼロディ攻撃の動作 | |

| NG | ゼロデイ攻撃は、 ソフトウェアに脆弱性が存在することが判明したとき、そのソフトウェアの(どのように)修正プログラムがベンダから提供される前に、(作用する)判明した脆弱性を利用して行われる攻撃です。 | |

| DDos 攻撃の動作 | ||

| NG | DDos 攻撃は、インターネット上の多数の機器から(どのように)特定のネットワーク、サーバに一斉にパケットを送り、(作用する)過剰に負荷をかけて機能不全にする攻撃です。 | |

ここまでを、まとめます。

しくみに関する問題 まとめ

| 動作(どのように、作用する)に着目して考える |  |

| 1 問題のタイプを確認 2 何を選ぶか確認 | |

| 3 動作(どのように、作用する)に注目して、各選択肢の違いを確認 4 動作(どのように、作用する)に合う部分を確認して、正解を選ぶ 5 動作(どのように、作用する)に合わない部分を再確認 | |

分類に関する問題は「特徴」に着目!

分類に関する問題は、こんな問題です。

分類に関する問題 問題例1

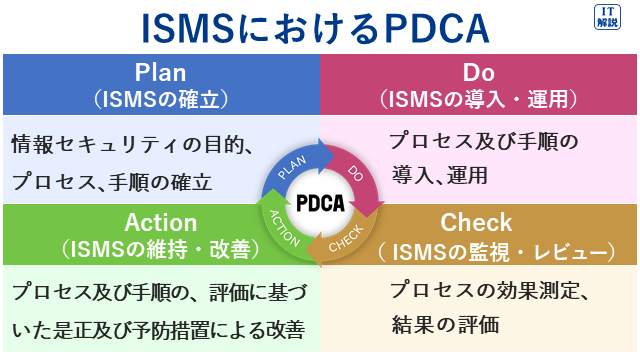

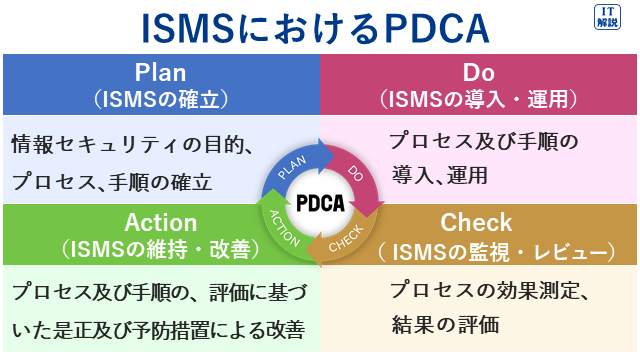

| ITパスポート 令和7年 問83 | ||||||

| ISMSの運用にPDCAモデルを採用している組織において、サーバ監視に関する次の作業を実施する。各作業とPDCAモデルの各フェーズの組合せとして、適切なものはどれか。 〔作業〕 (1)サーバ監視の具体的な目的及び手順を定める。 (2)サーバ監視の作業内容を第三者が客観的に評価する。 (3)定められている手順に従ってサーバを監視する。 (4)発見された問題点の是正処置として、サーバの監視方法を変更する。 | ||||||

| P | D | C | A | |||

| ア | (1) | (2) | (3) | (4) | ||

| イ | (1) | (2) | (4) | (3) | ||

| ウ | (1) | (3) | (2) | (4) | ||

| エ | (1) | (3) | (4) | (2) | ||

| ||||||

「特徴(何が、他と違う)」を表す言葉に絞って、(1)~(4)の作業の違いを確認してみましょう。正解を選びやすくなります。 「特徴(何が、他と違う)」を表す言葉に絞って、(1)~(4)の作業の違いを確認してみましょう。正解を選びやすくなります。 | ||||||

また、次のような問題もあります。

分類に関する問題 問題例2

| ITパスポート 令和7年 問88 |

| 情報セキュリティ対策を、“技術的セキュリティ対策”、“人的セキュリティ対策”及び“物理的セキュリティ対策”に分類したとき、“物理的セキュリティ対策”の例として、適切なものはどれか。 |

| ア 業務に関係のない掲示板やSNSなどへの従業員による書込み、閲覧を防止するために、 Webサーバへのアクセスログを取得し、 必要に応じて通信を遮断する。 |

| イ サーバ室、執務室などの場所ごとにセキュリティレベルを設定し、従業員ごとのアクセス権が付与されたICカードで入退室管理を行う。 |

| ウ 従業員の採用時には、守秘義務に関する契約書を取り交わし、在籍中は機密情報の取扱いに関する教育、啓発を実施する。 |

| エ 退職者が、在籍中のアカウントを用いた不正アクセスを行わないように、従業員の退職時にアカウン卜を削除する。 |

「特徴(何が、他と違う)」を表す言葉に絞って、ア~エの違いを確認してみましょう。正解を選びやすくなります。 「特徴(何が、他と違う)」を表す言葉に絞って、ア~エの違いを確認してみましょう。正解を選びやすくなります。 |

分類に関する2つの問題例とも、「特徴(何が、他と違う)」を表す言葉に絞って覚えておくと、正解を選びやすくなりました。

分類に関する2つの問題例とも、「特徴(何が、他と違う)」を表す言葉に絞って覚えておくと、正解を選びやすくなりました。

分類に関する問題 解くコツ

特徴(何が、他と違う)に注目して考える

2つの問題例のように、分類に関する問題では、「特徴(何が、他と違う)」がよく問われます。

「特徴(何が、他と違う)」に着目して、選択肢同士の内容の違いを確認しましょう。

ISMSの運用のPDCAモデル、情報セキュリティ対策、リスクマネジメントにおけるリスク対応などの分類に関する問題では、「分類名とその内容の対応」がよく問われます。

「選択肢同士の内容の違い」を確認すると、正解を選びやすくなります。

また、過去問の不正解の部分がアレンジされて、別の新しい問題として出ることがよくあります。

アレンジされても対応できるように、不正解の選択肢について、「不正解の理由」も確認しておきましょう。

具体的には、次の手順で考えると解きやすいです。

分類に関する問題 解く手順

| 1 問題のタイプを確認 2 何を選ぶか確認 3 特徴(何が、他と違う)に注目して、各選択肢の違いを確認 4 特徴(何が、他と違う)合う部分を確認して、正解を選ぶ 5 特徴(何が、他と違う)と合わない部分を再確認 |

次から、ていねいに順を追って説明します。

分類に関する問題

1 問題のタイプを確認

「○○に関する」「△△として」などの言葉に注目して、問題のタイプを確認しましょう。特に、「PDCA」「機密性」「リスク対応」などとあると、多くの場合、分類の問題です。

「○○に関する」「△△として」などの言葉に注目して、問題のタイプを確認しましょう。特に、「PDCA」「機密性」「リスク対応」などとあると、多くの場合、分類の問題です。

| ITパスポート 令和7年 問83 | ||||||

| ISMSの運用にPDCAモデルを採用している組織において、サーバ監視に関する次の作業を実施する。各作業とPDCAモデルの各フェーズの組合せとして、適切なものはどれか。 〔作業〕 (1)サーバ監視の具体的な目的及び手順を定める。 (2)サーバ監視の作業内容を第三者が客観的に評価する。 (3)定められている手順に従ってサーバを監視する。 (4)発見された問題点の是正処置として、サーバの監視方法を変更する。 | ||||||

| P | D | C | A | |||

| ア | (1) | (2) | (3) | (4) | ||

| イ | (1) | (2) | (4) | (3) | ||

| ウ | (1) | (3) | (2) | (4) | ||

| エ | (1) | (3) | (4) | (2) | ||

| ◎ ISMSは、情報セキュリティのリスクを管理するためのしくみです。Plan、Do、Check、Actのサイクルを継続的に回すことで、変化する脅威・脆弱性に対応し、情報セキュリティレベルを維持・向上させることができます。 | ||||||

| ||||||

分類に関する問題

2 何を選ぶか確認

「▲▲として」「■■のうち」「組合せ」などの言葉に注目して、何を選ぶのか正しくつかみましょう。

「▲▲として」「■■のうち」「組合せ」などの言葉に注目して、何を選ぶのか正しくつかみましょう。

| ITパスポート 令和7年 問83 | ||||||

| ISMSの運用にPDCAモデルを採用している組織において、サーバ監視に関する次の作業を実施する。各作業とPDCAモデルの各フェーズの組合せとして、適切なものはどれか。 (〔作業〕省略) | ||||||

「組合せ」とあるので、(1)~(4)の作業について、それぞれどのフェーズなのか明らかにする必要があります。表に注目して、考える条件(ヒント)を明らかにしましょう。

「組合せ」とあるので、(1)~(4)の作業について、それぞれどのフェーズなのか明らかにする必要があります。表に注目して、考える条件(ヒント)を明らかにしましょう。

| P | D | C | A | |||

| ア | (1) | (2) | (3) | (4) | ||

| イ | (1) | (2) | (4) | (3) | ||

| ウ | (1) | (3) | (2) | (4) | ||

| エ | (1) | (3) | (4) | (2) | ||

| (1)は、Pの列( (1) 部分)だけにあります。 | ||||||

| よって、(1)は、Plan | ||||||

| (2)は、DとCとAの列( (2) 部分)にあります。 | ||||||

| よって、(2)は、Do、Check、Actから選ぶ | ||||||

| (3)は、DとCとAの列( (3) 部分)にあります。 | ||||||

| よって、(3)は、Do、Check、Actから選ぶ | ||||||

| (4)は、CとAの列( (4) 部分)にあります。 | ||||||

| よって、(4)は、Check、Actから選ぶ | ||||||

分類に関する問題

3 特徴(何が、他と違う)に着目して、各選択肢の違いを確認

特徴(何が、他と違う)に関連する内容に注目します。

特徴(何が、他と違う)に関連する内容に注目します。

| 〔作業〕 (1)サーバ監視の具体的な目的及び手順を定める。 (2)サーバ監視の作業内容を第三者が客観的に評価する。 (3)定められている手順に従ってサーバを監視する。 (4)発見された問題点の是正処置として、サーバの監視方法を変更する。 | ||||||

分類に関する問題

4 特徴(何が、他と違う)に合う部分を確認して、正解を選ぶ

各作業について、PDCAの特徴に合うか確認しましょう。

各作業について、PDCAの特徴に合うか確認しましょう。

| (1)サーバ監視の具体的な目的及び手順を定める。 | ||

| ▼特徴(何が、他と違う)を表す言葉に絞る | ||

| (何が) サーバ監視の目的及び手順 (他と違う) 定める | Plan 特徴 | |

| OK | (何が) 情報セキュリティの目的、プロセス、手順の (他と違う) 確立 | |

| (2)サーバ監視の作業内容を第三者が客観的に評価する。 | ||

| ▼特徴(何が、他と違う)を表す言葉に絞る | ||

| (何が) 作業内容 (他と違う) 評価する | Check 特徴 | |

| OK | (何が) プロセスの (他と違う) 効果測定、結果の評価 | |

| (3)定められている手順に従ってサーバを監視する。 | ||

| ▼特徴(何が、他と違う)を表す言葉に絞る | ||

| (何が) サーバ (他と違う) 監視する | Do 特徴 | |

| OK | (何が) プロセス及び手順の (他と違う) 導入、運用 | |

| (4)発見された問題点の是正処置として、サーバの監視方法を変更する。 | ||

| ▼特徴(何が、他と違う)を表す言葉に絞る | ||

| (何が) サーバの監視方法 (他と違う) 是正処置として変更する | Action 特徴 | |

| OK | (何が) プロセス及び手順の (他と違う) 評価に基づいた是正及び予防措置による改善 | |

分類に関する問題

5 特徴(何が、他と違う)に合わない部分を再確認

(2)はCheckです。DoやActionでない理由を確認しましょう。

(2)はCheckです。DoやActionでない理由を確認しましょう。

| (2)サーバ監視の作業内容を第三者が客観的に評価する。 | ||

| ▼特徴(何が、他と違う)を表す言葉に絞る | ||

| (何が) 作業内容 (他と違う) 評価する | Do 特徴 | |

| NG | (何が) プロセス及び手順の (他と違う) 導入、運用 | |

| Action 特徴 | ||

| NG | (何が) プロセス及び手順の (他と違う) 評価に基づいた是正及び予防措置による改善 | |

(3)はDoです。CheckやActionでない理由を確認しましょう。

(3)はDoです。CheckやActionでない理由を確認しましょう。

| (3)定められている手順に従ってサーバを監視する。 | ||

| ▼特徴(何が、他と違う)を表す言葉に絞る | ||

| (何が) サーバを (他と違う) 監視する | Check 特徴 | |

| NG | (何が) プロセスの (他と違う) 効果測定、結果の評価 | |

| Action 特徴 | ||

| NG | (何が) プロセス及び手順の (他と違う) 評価に基づいた是正及び予防措置による改善 | |

(4)はActionです。Checkでない理由を確認しましょう。

(4)はActionです。Checkでない理由を確認しましょう。

| (4)発見された問題点の是正処置として、サーバの監視方法を変更する。 | ||

| ▼特徴(何が、他と違う)を表す言葉に絞る | ||

| (何が) サーバの監視方法を (他と違う) 是正処置として、変更する | Check 特徴 | |

| NG | (何が) プロセスの (他と違う) 効果測定、結果の評価 | |

ここまでを、まとめます。

分類に関する問題 まとめ

| 特徴(何が、他と違う)に着目して考える |  |

| 1 問題のタイプを確認 2 何を選ぶか確認 | |

| 3 特徴(何が、他と違う)に注目して、各選択肢の違いを確認 4 特徴(何が、他と違う)に合う部分を確認して、正解を選ぶ 5 特徴(何が、他と違う)に合わない部分を再確認 | |

ここまで、ITパスポートの過去問題の分類と、タイプ別に問題を読むときに着目するポイント紹介しました。

これから、下の方法を参考に、効率よく問題演習しませんか?、

- 年度別に問題を解く

- 不正解の問題がどのタイプの問題に多いのか振り返る

- 不得意なタイプの問題について、問題共通の解き方を確認する

- 別の年度の問題で確認する

コメント