令和元年 問73

IoT機器やPCに保管されているデータを暗号化するためのセキュリティチップであり、暗号化に利用する鍵などの情報をチップの内部に記憶しており、外部から内部の情報の取出しが困難な構造をもつものはどれか。

正解の理由(令和元年 問73)

TPM (Trusted Platform Module:セキュリティチップ)は、IoT機器やPCに保管されているデータを暗号化するためのセキュリティチップです。

問題に「IoT機器やPCに保管されているデータを暗号化するためのセキュリティチップ」とあるので、TPMが適切です。

よって、正解は エ です。

不正解の理由(令和元年 問73)

ア GPU(Graphics Processing Unit)は、三次元グラフィックスの画像処理などをCPUに代わって高速に実行する演算装置です。

(ITパスポート 平成28年秋 問58より)

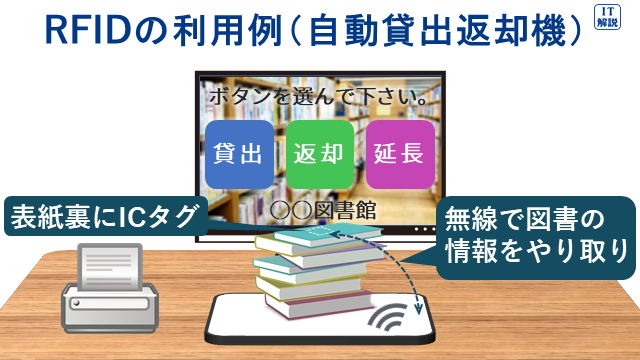

イ NFC(Near Field Communication)は、10cm程度の近距離での通信を行うものであり、ICカードやICタグのデータの読み書きに利用されています。

(ITパスポート 平成30年秋 問66より)

ウ TLS(Transport Layer Security)は、HTTPSで接続したWebサーバとブラウザ間の暗号化通信に利用されるプロトコルです

(ITパスポート 平成30年秋 問71より)

令和元年 問78

部外秘とすべき電子ファイルがある。このファイルの機密性を確保するために使用するセキュリティ対策技術として、適切なものはどれか。

正解の理由(令和元年 問78)

機密性とは、情報にアクセスすることが認可されたものだけがアクセスできることを確実にすることです。

アクセス制御は、ユーザがコンピュータシステムの資源(データ等)にアクセスすることができる権限・認可をコントロールすることです。

電子ファイルへのアクセスをコントロールすることで機密性を確保できるので、アクセス制御が適切です。

よって、正解は ア です。

不正解の理由(令和元年 問78)

イ タイムスタンプは、電子データが、ある日時に確かに存在していたこと、及びその日時以降に改ざんされていないことを証明するものです。

ウ ディジタル署名は、①作成が本人によるものであること、 ②通信途中で改ざんされていないことを証明するものです。

エ ホットスタンバイは、予備機をいつでも動作可能な状態で待機させておき、障害発生時に直ちに切り替える方式です。

(ITパスポート 平成26年春 問56より)

| 基礎を固める関連問題 (情報セキュリティ管理) | |

| 問題番号 | キーワード |

| R6 問75 | 情報セキュリティの要素、機密性、完全性、可用性 |

| R7 問97 | 情報セキュリティの要素、可用性 |

| R3 問67 | 情報セキュリティの要素 |

| R2 問87 | 情報セキュリティの要素 |

| R元 問97 | 情報セキュリティの要素 |

| R4 問72 | 情報セキュリティの要素 |

| R5 問95 | 情報セキュリティの要素 |

| R2 問94 | 情報セキュリティの要素 |

| R元 問78 | 情報セキュリティの要素 |

令和元年 問84

内外に宣言する最上位の情報セキュリティポリシに記載することとして、最も適切なものはどれか。

正解の理由(令和元年 問84)

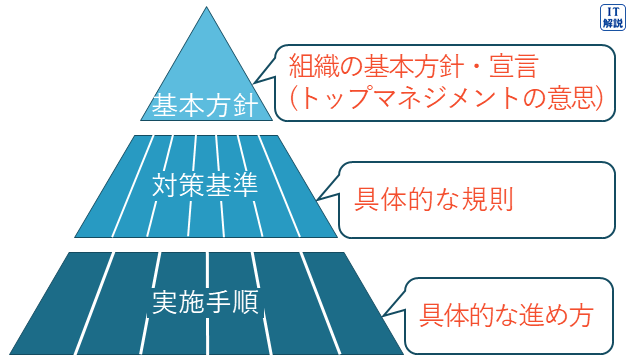

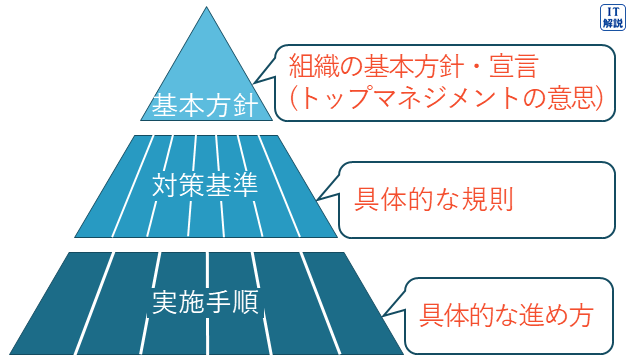

情報セキュリティポリシは、企業や組織において実施する情報セキュリティ対策の方針や行動指針のことです。情報セキュリティポリシは、基本方針、対策基準及び実施手順の三つの文書で構成できます。

ア 「経営陣が情報セキュリティに取り組む姿勢」は基本方針のことなので、”最上位の情報セキュリティポリシに記載すること”として適切です。

よって、正解は ア です。

不正解の理由(令和元年 問84)

イ 「情報資産を守るための具体的で詳細な手順」は、実施手順の内容です。

ウ 「セキュリティ対策に掛ける費用」は、情報セキュリティポリシの内容でありません。

エ 「守る対象とする具体的な個々の情報資産」は、情報セキュリティポリシの内容でありません。

| 基礎を固める関連問題 (情報セキュリティ管理) | |

| 問題番号 | キーワード |

| R7 問84 | 情報セキュリティ方針 |

| R6 問94 | 情報セキュリティポリシー |

| R5 問94 | 情報セキュリティ方針 |

| R4 問85 | 情報セキュリティポリシ |

| R元 問84 | 情報セキュリティポリシ |

| R3 問96 | 情報セキュリティ方針 |

令和元年 問85

電子メールの内容が改ざんされていないことの確認に利用するものはどれか。

正解の理由(令和元年 問85)

ディジタル署名を用いることで、署名された文書の改ざんの検出が可能です。

(ITパスポート 平成24年春 問59より)

問題に「電子メールの内容が改ざんされていないことの確認」とあるので、ディジタル署名が適切です。

よって、正解は エ です。

不正解の理由(令和元年 問85)

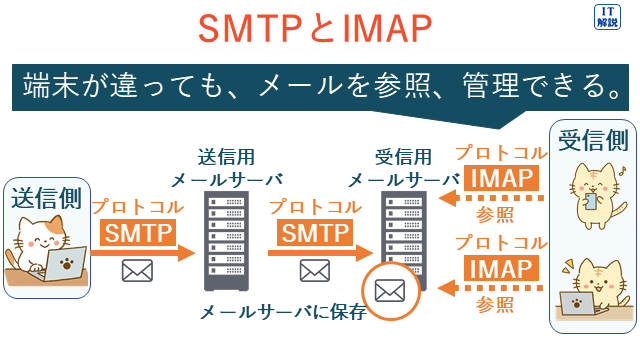

ア IMAP(Internet Message Access Protocol)は、メールサーバから電子メールを受信するためのプロトコルの一つです。

イ SMTP(Simple Mail Transfer Protocol)は、利用者のパソコンから電子メールを送信するときや、メールサーバ間で電子メールを転送するときに使われるプロトコルです。

ウ 情報セキュリティポリシは、企業や組織において実施する情報セキュリティ対策の方針や行動指針のことです。 情報セキュリティポリシは、基本方針、対策基準及び実施手順の三つの文書で構成できます。

令和元年 問86

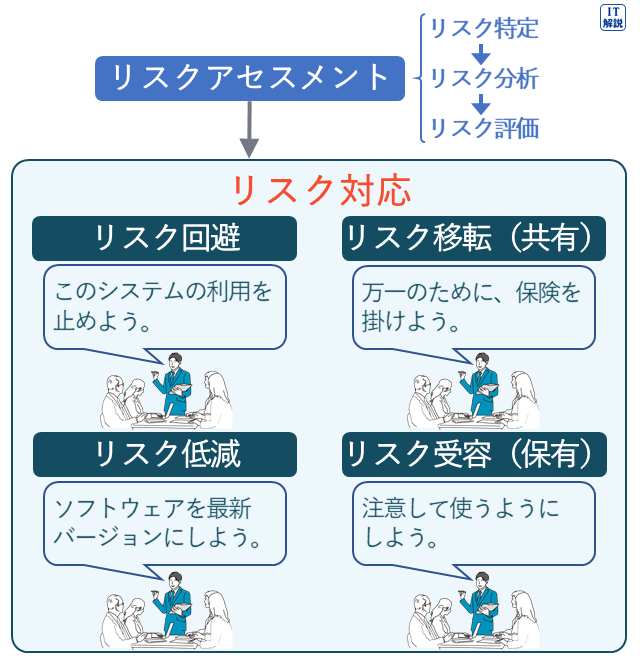

情報セキュリティのリスクマネジメントにおけるリスク対応を、リスクの移転、回避、受容及び低減の四つに分類するとき、リスクの低減の例として、適切なものはどれか。

正解の理由(令和元年 問86)

エ 解読されなければ情報漏洩しないので、「情報を暗号化する。」は、リスクの低減の例として適切です。

よって、正解は エ です。

不正解の理由(令和元年 問86)

ア 「サービスから撤退する。」とあるので、リスクの回避です。

イ 「保険に加入する。」とあるので、リスクの移転です。

ウ 「追加の対策は行わない。」とあるので、リスクの受容です。

| 基礎を固める関連問題 (リスクマネジメント) | |

| 問題番号 | キーワード |

| R7 問91 | リスク対応 |

| R6 問64 | リスク対応 |

| R5 問72 | リスク対応 |

| R3 問99 | リスク対応 |

| R2 問68 | リスク対応 |

| R元 問86 | リスク対応 |

| R4 問76 | リスク対応 |

令和元年 問88

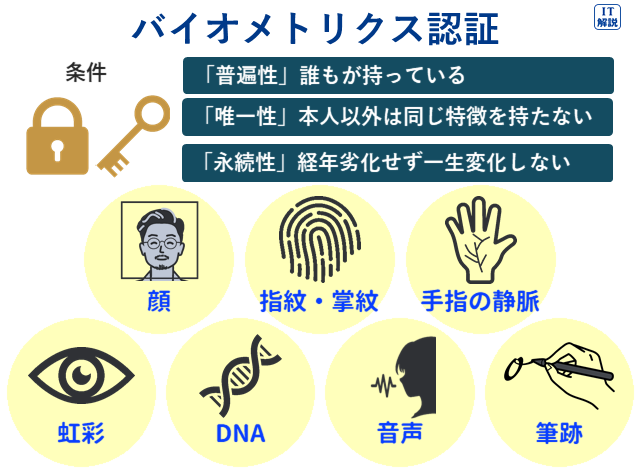

バイオメトリクス認証の例として、適切なものはどれか。

正解の理由(令和元年 問88)

バイオメトリクス認証(生体認証)は、指紋や顔など身体の形状に基づく身体的特徴と、音声や署名など行動特性に基づく行動的特徴を用いて行う本人認証方式です。

あらかじめシステムに個人を特定できる身体的または行動的な特徴を登録しておき、認証時にセンサーなどで読み取った情報と照らし合わせて、本人かどうか判断します。

ア 「手の指の静脈の形で認証する。」とあるので、バイオメトリクス認証の例です。

よって、正解は ア です。

コメント