令和元年 問56

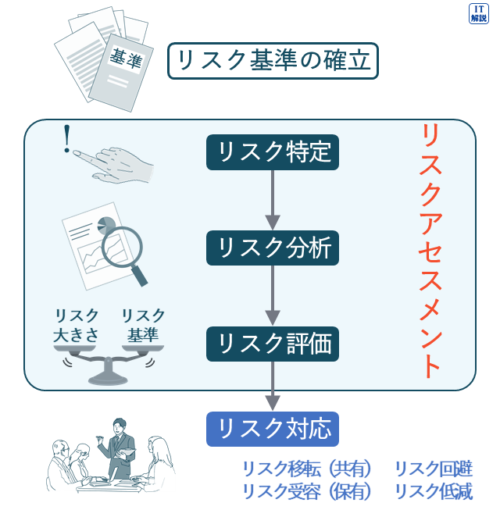

次の作業a~dのうち、リスクマネジメントにおける、リスクアセスメントに含まれるものだけを全て挙げたものはどれか。

a リスク特定

b リスク分析

c リスク評価

d リスク対応

正解の理由(令和元年 問56)

リスクアセスメントは、識別された資産に対するリスクを分析、評価し、基準に照らして対応が必要かどうかを判断することです。

a リスク特定は、組織に存在するリスクを洗い出すことです。(リスクアセスメント)

b リスク分析は、リスクの発生確率と影響度から、リスクの大きさを算定することです。(リスクアセスメント)

c リスク評価は、リスクの大きさとリスク受容基準を比較して、対策実施の必要性を判断することです。(リスクアセスメント)

d リスク対応は、リスクへの対処方法を選択し、具体的な管理策の計画を立てることです。

(ITパスポート 平成29年春 問63より)

よって、リスクアセスメントに含まれるものは a、b、c なので、正解は イ です。

令和元年 問59

複数の取引記録をまとめたデータを順次作成するときに、そのデータに直前のデータのハッシュ値を埋め込むことによって、データを相互に関連付け、取引記録を矛盾なく改ざんすることを困難にすることで、データの信頼性を高める技術はどれか。

正解の理由(令和元年 問59)

ブロックチェーンは、複数のコンピュータが同じ内容のデータを保持し、各コンピュータがデータの正当性を検証して担保することによって、矛盾なくデータを改ざんすることが困難となる、暗号資産の基盤技術として利用されている分散型台帳を実現したものです。

(ITパスポート 令和3年 問97より)

エ 「データを相互に関連付け、取引記録を矛盾なく改ざんすることを困難にする」とあるので、ブロックチェーンの説明です。

よって、正解は エ です。

不正解の理由(令和元年 問59)

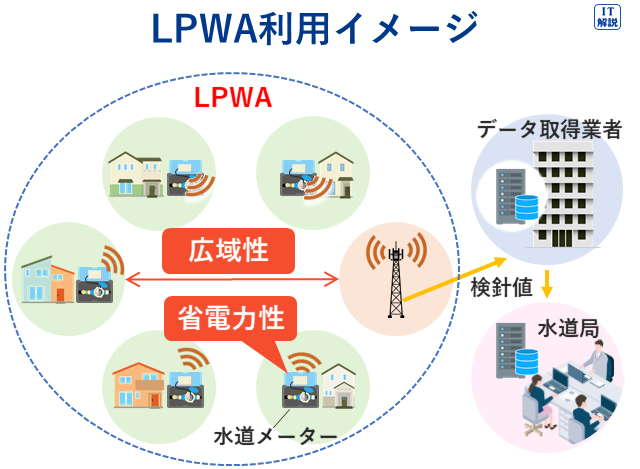

ア LPWA(Low Power Wide Area)は、loTシステム向けに使われる無線ネットワークです。

次の特徴があります。

①省電力性:一般的な電池で数年以上の運用が可能です。

②広域性:最大で数十kmの通信が可能です。

イ SDN(Software Defined Networking)は、データ転送と経路制御の機能を論理的に分離し、データ転送に特化したネットワーク機器とソフトウェアによる経路制御の組合せで実現するネットワーク技術です。

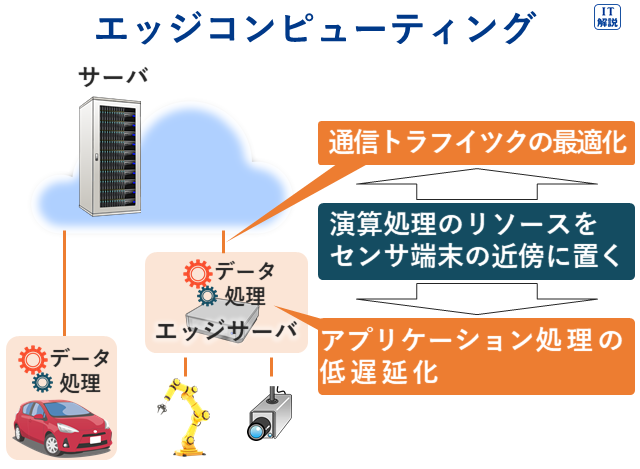

ウ エッジコンピューティングは、演算処理のリソース(エッジサーバ)を端末の近傍に置くことによって、アプリケーション処理の低遅延化(処理が速いこと)や通信トラフィックの最適化(回線速度に合ったデータ量にする)を技術です。

令和元年 問61

IPA“組織における内部不正防止ガイドライン(第4版)”にも記載されている、内部不正防止の取組として適切なものだけを全て挙げたものはどれか。

a システム管理者を決めるときには、高い規範意識をもつ者を一人だけ任命し、全ての権限をその管理者に集中させる。

b 重大な不正を犯した内部不正者に対しては組織としての処罰を検討するとともに、再発防止の措置を実施する。

c 内部不正対策は経営者の責任であり、経営者は基本となる方針を組織内外に示す“基本方針”を策定し、役職員に周知徹底する。

正解の理由(令和元年 問61)

「組織における内部不正防止ガイドライン」における内部不正の行為としては、重要情報や情報システム等の情報資産の窃取、持ち出し、漏えい、消去・破壊等を対象としています。また、内部者が退職後に在職中に得ていた情報を漏えいする行為等についても、内部不正として取り扱います。

a 一人のシステム管理者に権限が集中すると、不正が行われ、周りが気づかない危険があるので、「全ての権限をその管理者に集中させる」は不適切です。

b 「再発防止の措置を実施する。」は適切です。

c 「基本方針”を策定し、役職員に周知徹底する。」は適切です。

よって、適切なのは b、c なので、正解は エ です。

令和元年 問63

チェーンメールの特徴として、適切なものだけを全て挙げたものはどれか。

a グループ内の連絡や情報共有目的で利用される。

b ネットワークやサーバに、無駄な負荷をかける。

c 返信に対する返信を、お互いに何度も繰り返す。

d 本文中に、多数への転送を煽(あお)る文言が記されている。

正解の理由(令和元年 問63)

チェーンメールには、次の特徴があります。

①ネットワークやサーバに、無駄な負荷をかける。

②本文中に、多数への転送を煽(あお)る文言が記されている。

a 「グループ内の連絡や情報共有」には、メールの一斉送信の方が正確に情報共有できるので、不適切です。

b 「ネットワークやサーバに、無駄な負荷をかける。」は、チェーンメールの特徴です。

c 「返信に対する返信を、お互いに何度も繰り返す。」は2者間だけのメール送信なので、チェーンメールでありません。

d 「多数への転送を煽(あお)る文言が記されている。」は、チェーンメールの特徴です。

よって、チェーンメールの特徴として適切なものは b、d なので、正解は エ です。

令和元年 問67

重要な情報を保管している部屋がある。この部屋への不正な入室及び室内での重要な情報への不正アクセスに関する対策として、最も適切なものはどれか。

正解の理由(令和元年 問67)

ア 「入退室確認と室内での作業監視」によって、不正な入室及び室内での重要な情報への不正アクセスの抑止が期待できるので、適切です。

よって、正解は ア です。

不正解の理由(令和元年 問67)

イ 「入室の許可証をほかの人から見えない場所に着用」では、不正な入室を発見しにくいので不適切です。

ウ 「電子的方法だけ」では他人のカードでの不正入室を防げないので、不適切です。

エ 「保管している情報を、全社員に周知する」では、社員から外部に情報漏洩する危険が高くなるので不適切です。

令和元年 問68

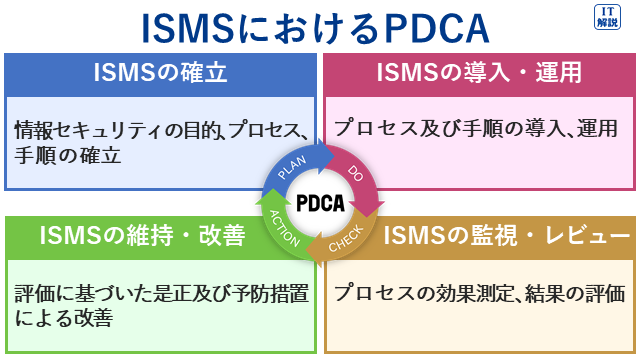

1年前に作成した情報セキュリティポリシについて、適切に運用されていることを確認するための監査を行った。この活動はPDCAサイクルのどれに該当するか。

正解の理由(令和元年 問68)

PDCAサイクルは、Plan(計画)→ Do(実行)→ Check(評価)→ Act(改善)の順に進めます。

問題に「適切に運用されていることを確認するための監査」とあるので、該当するのはCheck(評価)です。

よって、正解は ウ です。

コメント