セキュ 予想1

ログイン機能をもつWebサイトに対する、パスワードの盗聴と総当たり攻撃へのそれぞれの対策の組合せとして、最も適切なものはどれか。

| パスワードの盗聴 | 総当たり攻撃 | |

| ア | 暗号化された通信でパスワードを送信する。 | シングルサインオンを利用する。 |

| イ | 暗号化された通信でパスワードを送信する。 | パスワードの入力試行回数を制限する。 |

| ウ | 推測が難しい文字列をパスワードに設定する。 | シングルサインオンを利用する。 |

| エ | 推測が難しい文字列をパスワードに設定する。 | パスワードの入力試行回数を制限する。 |

出典:ITパスポート 平成31年春 問59

正解の理由

パスワードの盗聴は、ネットワークでやりとりされているパスワードを、送信者、受信者以外の第三者が盗み取ることです。

通信内容が暗号化されていれば、通信が第三者に受信されても内容は理解されないので、パスワードは漏れません。

そのため、「暗号化された通信でパスワードを送信する。」ことで、パスワードの盗聴を防ぐことが出来ます。

総当たり攻撃は、主にパスワードの割り出しに用いられる手法です。文字、数字、記号の全ての組み合わせをそれぞれパスワードとして、繰り返しログインを試みる攻撃です。

そのため、「パスワードの入力試行回数を制限する」ことで、総当たり攻撃を防ぐことができます。

よって、正解は イ です。

不正解の理由

たとえ、「推測が難しい文字列」でも、ネットワークでやり取りしているデータが受信され、内容がわかるとパスワードは盗まれます。

「推測が難しい文字列」は、パスワードの盗聴の対策になりません。

シングルサインオンは、最初に認証に成功すると、その後は許可された複数のサービスに対して、毎回、利用者が認証の手続をしなくとも利用できるようにする仕組みです。

(ITパスポート 平成28年春 問93より)

シングルサインオンは、総当たり攻撃への対策になりません。

セキュ 予想2

BEC (Business E-mail Compromise)に該当するものはどれか。

出典:情報セキュリティマネジメント 令和元年秋午前 問1

正解の理由

BEC(Business E-mail Compromise:ビジネスメール詐欺)は、海外の取引先や自社の経営者層などになりすまして、偽の電子メールを送って金銭をだまし取る詐欺です。

ア 「取引先になりすまして偽の電子メールを送リ、金銭をだまし取る。」とあるので、BECです。

よって、正解は ア です。

不正解の理由

イ 「攻撃対象の組織のメールアドレスを故意にブラックリストに登録させて、利用を阻害する。」とあるので、BECでありません。

ウ 「スパムメールの中継に悪用する。」とあるので、踏み台攻撃の記述です。

エ 「組織の社会的な信用を大きく損なわせる。」とあるので、レピュテーションリスクの記述です。

レピュテーションリスクは、企業に対して否定的な評判が広まることによって、信用やブランド価値の低下などの損害を被るリスクのことです。

セキュ 予想3

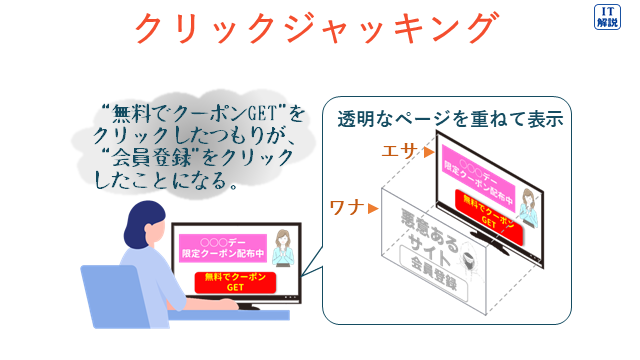

クリックジャッキング攻撃に該当するものはどれか。

出典:情報セキュリティマネジメント 平成28年春午前 問22

正解の理由

クリックジャッキングは、Web閲覧者を視覚的に騙してクリックさせるなどの攻撃手法です。

イ 「WebサイトAのコンテンツ上に透明化した標的サイトBのコンテンツを配置し、WebサイトA上の操作に見せかけて標的サイトB上で操作させる。」とあるので、クリックジャッキング攻撃に該当します。

よって、正解は イ です。

不正解の理由

ア 「Webサーバからのレスポンスを二つに分割させる」とあるので、HTTPレスポンス分割攻撃の記述です。

ウ 「Webブラウザの非活性なタブの中身を、利用者が気付かないうちに偽ログインページに書き換えて」とあるので、Tabnabbing攻撃の記述です。

エ 「利用者のWebブラウザの設定を変更することによって」とあるので、スパイウェアの記述です。

スパイウェアは、利用者が認識することなくインストールされ、利用者の個人情報やアクセス履歴などの情報を収集するプログラムです。

(ITパスポート 平成29年春 問58より)

セキュ 予想4

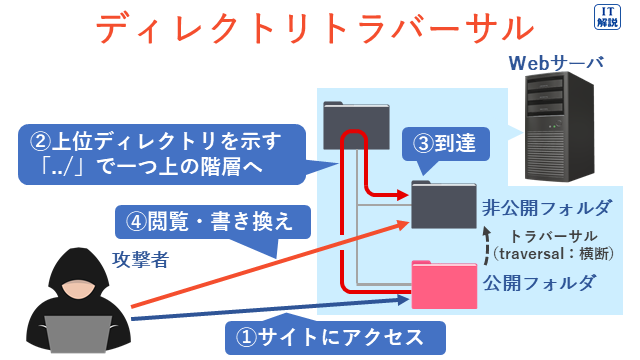

ディレクトリトラバーサル攻撃はどれか。

出典:応用情報 平成30年春午前 問38

正解の理由

ディレクトリトラバーサル攻撃は、攻撃者がパス名を使ってファイルを指定し、管理者の意図していないファイルに不正アクセスする攻撃です。

エ 「攻撃者が、上位のディレクトリを意味する文字列を入力して、非公開のファイルにアクセスする。」とあるので、ディレクトリトラバーサル攻撃です。

よって、正解は エ です。

不正解の理由

ア 「OSコマンドを受け付けるアプリケーションに対して」とあるので、OSコマンドインジェクションの記述です。

イ 「攻撃者が、任意のSQL文を渡して実行させる。」とあるので、SQLインジェクションの説明です。

SQLインジェクションは、Webアプリケーションのデータ操作言語の呼出し方に不備がある場合に、攻撃者が悪意をもって構成した文字列を入力することによって、データベースのデータの不正な取得、改ざん及び削除をする攻撃です。

ウ 「攻撃者が、不正に入手した認証情報を用いてログインし」とあるので、不正アクセスの記述です。

シングルサインオンは、最初に認証に成功すると、その後は許可された複数のサービスに対して、毎回、利用者が認証の手続をしなくとも利用できるようにする仕組みです。

(ITパスポート 平成28年春 問93より)

セキュ 予想5

Man-in-the-Browser攻撃に該当するものはどれか。

出典:応用情報 平成28年春午前 問45

正解の理由

MITB(Man-in-the-Browser)攻撃は、パソコンで動作しているブラウザ(Browser)を乗っ取り、通信内容を盗聴したり、改ざんする攻撃です。

イ 「Webブラウザから送信される振込先などのデータを改ざんする。」とあるので、MITBです。

よって、正解は イ です。

不正解の理由

ア 「DNSサーバのキャッシュを不正に書き換えて」「偽サイトをWebブラウザに表示させる。」とあるので、DNSキャッシュポイズニングです。

DNSキャッシュポイズニングは、PCが参照するDNSサーバに偽のドメイン情報を注入して、利用者を偽装されたサーバに誘導する攻撃です。

(情報セキュリティマネジメント 平成29年秋午前 問22より)

ウ 「インターネットバンキングから送信されたように見せかけた電子メールに偽サイトのURLを記載しておき、その偽サイトに接続させて、 Webブラウザから口座番号やクレジットカード番号を入力させることで情報を盗み出す。」は、フィッシングの例です。

エ 「インターネットバンキングの正規サイトに見せかけた中継サイトに接続させ、Webブラウザから入力された利用者IDとパスワードを正規サイトに転送し、利用者になりすましてログインする。」は、中間者(Man-in-the-middle)攻撃です。

セキュ 予想6

不正アクセスを行う手段の一つであるIPスプーフィングの説明として、適切なものはどれか。

出典:ITパスポート 平成27年秋 問81

正解の理由

IPスプーフィングは、偽の送信元IPアドレスをもったパケットを送る攻撃です。

(ITパスポート 平成27年秋 問81より)

ウ 「偽の送信元IPアドレスをもったパケットを送ること」とあるので、IPスプーフィングの説明です。

よって、正解は ウ です。

不正解の理由

ア 「金融機関や有名企業などを装い、電子メールなどを使って利用者を偽のサイトへ誘導し、個人情報などを取得すること」とあるので、フィッシングの説明です。

フィッシングは、偽の電子メールを送信するなどして、受信者を架空のWebサイトや実在しているWebサイトの偽サイトに誘導し、情報を不正に取得する行為です。

(ITパスポート 平成23年秋 問87より)

イ 「侵入を受けたサーバに設けられた、不正侵入を行うための通信経路のこと」とあるので、バックドアの説明です。

バックドアは、情報ネットワークやサーバにおいて、通常のアクセス経路以外で、侵入者が不正な行為に利用するために設置するものです。

(応用情報 平成21年春午前 問41より)

エ 「本人に気付かれないように、利用者の操作や個人情報などを収集すること」とあるので、スパイウェアの説明です。

スパイウェアは、利用者が認識することなくインストールされ、利用者の個人情報やアクセス履歴などの情報を収集するプログラムです。

(ITパスポート 平成29年春 問58より)

セキュ 予想7

クリプトジャッキングに該当するものはどれか。

出典:応用情報 令和2年秋午前 問41

正解の理由

クリプトジャッキングは、暗号資産(仮想通貨)を入手するためのマイニングと呼ばれる作業を、他人のコンビュータを使って気付かれないように行うことです。

ア 「PCのCPUなどが有する処理能力を不正に利用して、暗号資産の取引承認に必要となる計算を行い、報酬を得る。」とあるので、クリプトジャッキングに該当します。

よって、正解は ア です。

不正解の理由

イ 「取引所から暗号資産を不正に盗みとる。」は、クリプトジャッキングではありません。

ウ 「カードの磁気ストライプの情報を読み取る機器から、カード情報を窃取する。」とあるので、スキミングの説明です。

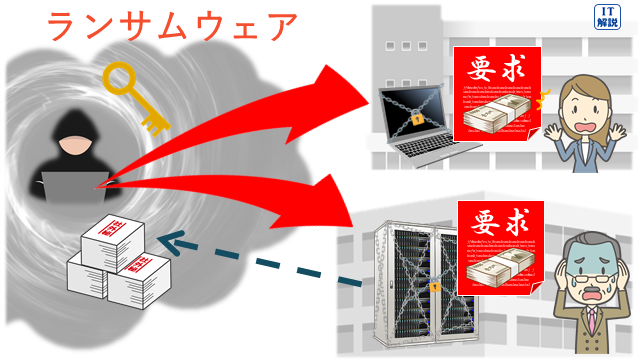

エ 「利用者のPCを利用できなくし、再び利用できるようにするのと引換えに金銭を要求する。」とあるので、ランサムウェアの説明です。

セキュ 予想8

攻撃者がシステムに侵入するときにポートスキャンを行う目的はどれか。

出典:情報セキュリティマネジメント 平成28年春午前 問29

正解の理由

ポート番号は、インターネットで情報のやり取りを行うために、使用される番号のことで、IPアドレスとともに指定される補助用のアドレスです。

ポート番号から、アクセスを受け付けているポート、使われているソフトウェア、設定が外部からわかります。

そのため、攻撃者は、攻撃に利用可能な設定の不備やソフトウェアの脆弱性などがないかを調べるためにポートスキャンを行います。

ア 「事前調査の段階で、攻撃できそうなサービスがあるかどうかを調査する。」は、ポートスキャンの目的です。

よって、正解は ア です。

不正解の理由

イ ポートスキャンでは、「アカウント」はわかりません。

ウ ポートスキャンでは、「利用者情報」はわかりません。

エ ポートスキャンでは、「システムログ」はわかりません。

コメント