令和8年 問92

ゼロトラストセキュリティの考え方に基づいた情報セキュリティ対策の例として,適切なものはどれか。

正解の理由(令和8年 問92)

ゼロトラスト

「すべてのアクセスは潜在的にリスクをはらんでいる」と考え、社内ネットワークと社外ネットワークを区別せず、情報資産へのすべてのアクセスについて、厳格な認証やアクセス制御を行うセキュリティの考え方です。

部分の内容が対応します

イ 内部ネットワークからであっても外部ネットワークからであっても,ネットワーク上の情報資源へのアクセスには二要素認証を利用する。

よって、正解は イ です。

不正解の理由(令和8年 問92)

ア インターネットと内部ネットワークの境界にファイアウォールを配置し,インターネットからの脅威を境界で遮断する。

内部ネットワークには、インターネットからの脅威が及ばないと考えています。インターネットと内部ネットワークを区別した考えによる、情報セキュリティ対策の例です。

ウ 内部ネットワークに接続するPCにインストールされたソフトウェアに脆弱性が発見されたときに,そのセキュリティパッチは公開後直ちに適用する。

インターネットに接続するPCにインストールされたソフトウェアついては、対策していません。インターネットと内部ネットワークを区別した考えによる、情報セキュリティ対策の例です。

エ 内部ネットワークに接続するPCのうち,インターネットにアクセスするPCだけにマルウェア対策ソフトをインストールする。

インターネットにアクセスしないPCについては、対策していません。インターネットと内部ネットワークを区別して対策する考えによる、情報セキュリティ対策の例です。

令和8年 問93

次のISMSにおける実施項目のうち,最初に行うものはどれか。

正解の理由(令和8年 問93)

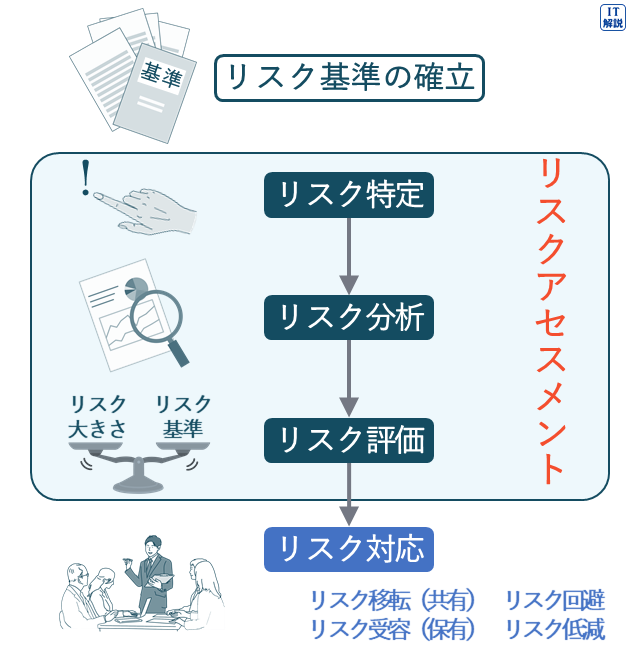

ISMS(Information Security Management System)

情報セキュリティのリスクを管理するためのしくみです。

ア ISMSの適用範囲の決定

ISMS の対象となる事業、業務、組織、施設、情報資産などの範囲を決めることです。範囲が決まることで、情報資産の洗い出しなど、情報資産に関する具体的な作業ができます。

よって、正解は ア です。

不正解の理由(令和8年 問93)

イ 情報セキュリティリスクアセスメント

情報資産に対するリスクを特定、分析、評価し、基準に照らして対応が必要かどうかを判断することです。

ウ 情報セキュリティリスク対応

情報セキュリティリスクへの対処方法を選択し、具体的な管理策の計画を立てることです。

エ 内部監査

組織のISMSの適合性と有効性を、あらかじめ定めた間隔(年1回以上)でチェックする活動です。適合性や有効性に問題点が見つかれば是正処置(改善)を求めます。

適合性:自ら定めたISMSに関する規定やルールおよびISO/IEC 27001の要求事項に決められた通りに、業務ができているか

有効性:現行のISMSのルールや文書が有効に実施されているか

令和8年 問94

情報セキュリティ対策を,“技術的セキュリティ対策”,“人的セキュリティ対策”及び“物理的セキュリティ対策”に分類したとき, “物理的セキュリティ対策”の例として,適切なものはどれか。

正解の理由(令和8年 問94)

技術的セキュリティ対策

ハードウェア・ソフトウェアやネットワークなどに対するアクセス制御、不正プログラム対策、不正アクセス対策等の技術的な安全管理措置を通じて情報資産を守る対策を指します。

人的セキュリティ対策

情報資産を取り扱う当事者のルール遵守などを通じて情報資産を守る対策を指します。

物理的セキュリティ対策

情報資産の盗難・改ざん・破壊等の危険にさらされることのないように、建物や設備(コンピュータやサーバ等)に対して物理的(モノに関わる)対策をすることです。

部分の内容が対応します

イ 被災によるシステム障害が発生してもサービスを継続できるように,遠隔地にバックアップシステムを用意する。

「遠隔地にバックアップシステムを用意する。」とは、被災したシステムに代わってサービスを提供するモノ(サーバ等)を用意することです。物理的セキュリティ対策です。

よって、正解は イ です。

不正解の理由(令和8年 問94)

ア 機密情報の取扱いに関して,罰則を含めた規則を制定し,これを遷守させるために,関係者に定期的な教育を実施する。

関係者への対策なので、人的セキュリティ対策です。

ウ ますます方法が巧妙化されるサイバー攻撃による被害を防ぐために,サイバー攻撃の方法や対策に関する情報を従業員に周知する。

従業員への対策なので、人的セキュリティ対策です。

エ マルウェアによる被害を防ぐために,マルウェア対策ソフトを導入し,定義ファイルを常に最新に保つ。

ソフトウェアを使った対策なので、技術的セキュリティ対策です。

令和8年 問95

SOL インジェクションの対策などで用いられ,処理の誤動作を招かないように,利用者がWebサイトに入力した内容に含まれる有害な文字列を無害な文字列に置き換えることを何と呼ぶか。

正解の理由(令和8年 問95)

「処理の誤動作を招かないように,利用者がWebサイトに入力した内容に含まれる有害な文字列を無害な文字列に置き換えること」

部分の内容が対応します

イ サニタイジング

Webアプリケーションの入力フォームの入力データに含まれるHTMLタグ,JavaScript, SQL文などを他の文字列に置き換えることによって、入力データ中に含まれる悪意のあるプログラムの実行を防ぎます。

(応用情報 平成28年秋午前 問44より)

よって、正解は イ です。

不正解の理由(令和8年 問95)

ア MACアドレスフィルタリング

無線LANのセキュリティにおいて、アクセスポイン卜がPCなどの端末からの接続要求を受け取ったときに、接続を要求してきた端末固有の情報を基に接続制限を行う仕組みです。

(ITパスポート 令和3年 問85より)

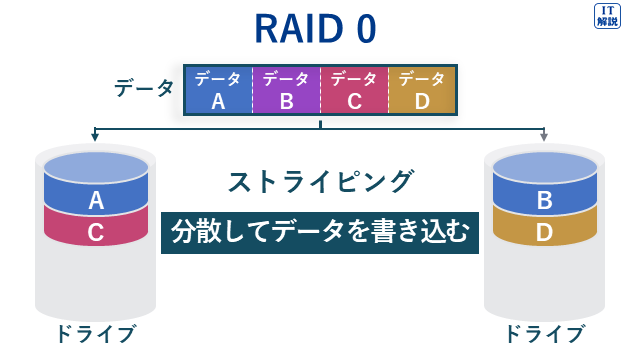

ウ ストライピング

RAID 0のことです。

一つのデータを分割し、2台以上のハードディスクに並行して書き込みます。

読み込み・書き込みを高速化できます。

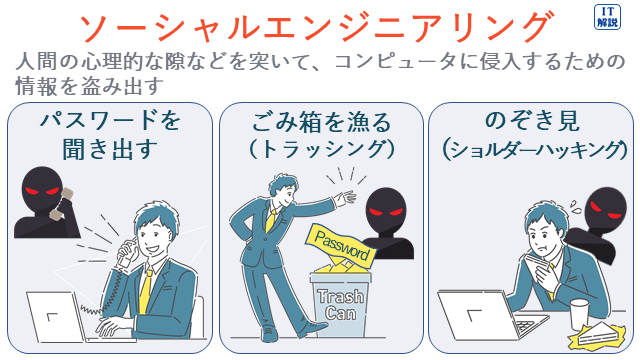

エ ソーシャルエンジニアリング

人間の心理的な隙などを突いて、コンピュータに侵入するための情報を盗み出すことです。

ソーシャルには「社会的な」という意味があります。

令和8年 問96

機密情報の取得などを目的として,特定の組織や個人に対して,複数の攻撃手法を使うなどして長期間にわたり継続的に攻撃を行うという特徴をもっ,サイバー攻撃はどれか。

正解の理由(令和8年 問96)

「機密情報の取得などを目的として,特定の組織や個人に対して,複数の攻撃手法を使うなどして長期間にわたり継続的に攻撃を行う」

部分の内容が対応します

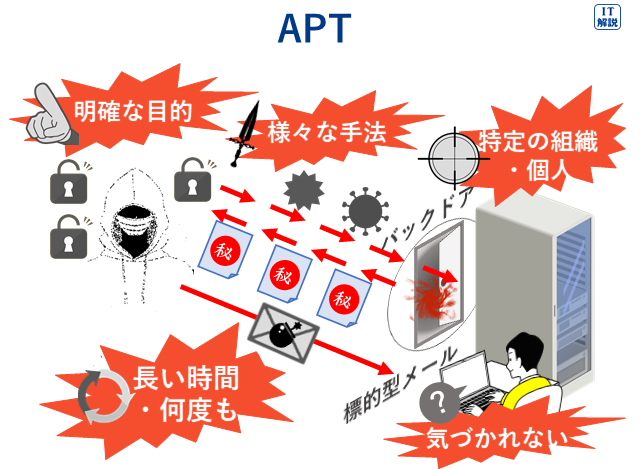

ア APT攻撃

明確な目的をもち,標的となる組織に応じて複数の攻撃方法を組み合わせ,気付かれないよう執拗(しつよう)に繰り返される攻撃です。

(基本情報 修了試験 令和5年度12月より)

よって、正解は ア です。

不正解の理由(令和8年 問96)

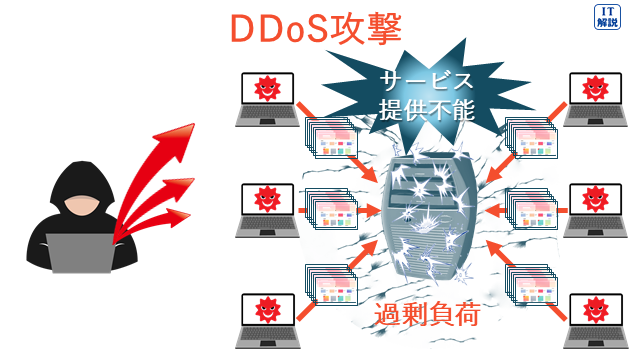

ア DDoS攻撃

インターネット上の多数の機器から特定のネットワーク、サーバに一斉にパケットを送り、過剰に負荷をかけて機能不全にする攻撃です。

ウ ゼロデイ攻撃

ソフトウェアに脆弱性が存在することが判明したとき、そのソフトウェアの修正プログラムがベンダから提供される前に、判明した脆弱性を利用して行われる攻撃です。

(ITパスポート 平成25年秋 問74より)

エ パスワードリスト攻撃

複数サイトで同一の利用者IDとパスワードを使っている利用者がいる状況に着目して、不正に取得した他サイトの利用者IDとパスワードの一覧表を用いて、ログインを試行する攻撃です。

(情報セキュリティマネジメント 平成28年春午前 問26より)

令和8年 問100

ISMSの活動に関する記述として,最も適切なものはどれか。

正解の理由(令和8年 問100)

ISMS(Information Security Management System)

情報の機密性や完全性、可用性を維持し、情報漏えいなどのインシデント発生を低減させるためのしくみです。

注)インシデントは、システムやサービスに何らかの問題が発生し、ユーザーが本来できることが出来ない状況を指します。

部分の内容が対応します

ウ 情報資産を洗い出し,リスクの特定と分析及び評価を行い,情報資産を管理する。

よって、正解は ウ です。

不正解の理由(令和8年 問100)

ア 企業のコスト削減や製品の品質,サービスの改善などのために,業務プロセスを改善する。

コスト削減、製品の品質改善などに関する記述です。

イ 顧客の満足度を高めるために, ITサービスの品質を継続的に改善する。

ITサービスマネジメントに関する記述です。

ITサービスマネジメントは、提供しているITシステムが事業のニーズを満たせるように,人材,プロセス,情報技術を適切に組み合わせ,継続的に改善して管理する活動です。

(ITパスポート 令和6年 問44より)

エ 製品とサービスの開発プロセスの成熟度を評価し,改善する。

「開発プロセスの成熟度」とあるので、CMMI(能力熟成度モデル統合)に関する記述です。

CMMIは、システム開発組織及びプロジェクトにおけるプロセス(仕事を進める方法や手順)の成熟度を5段階のレベルで定義したモデルです。

(ITパスポート 平成24年春 問38より)

コメント