令和8年 問79

企業のリスクマネジメントの一環として行われるサイバーセキュリティリスク対策の推進において,経営者に求められる役割として,最も適切なものはどれか。

正解の理由(令和8年 問79)

サイバーセキュリティ経営ガイドライン

経営者が認識すべき3原則(一部省略)

経営者は、サイバーセキュリティリスクが自社のリスクマネジメントにおける重要課題であることを認識し、自らのリーダーシップのもとで対策を進めることが必要

(サイバーセキュリティ経営ガイドライン Ver 3.0 より)

部分の内容が対応します

ウ 実施方針の検討,予算や人材の割当て,実施状況の確認や問題の把握と対応を通じて自らリーダーシップを発揮する。

よって、正解は ウ です。

不正解の理由(令和8年 問79)

ア IT部門のセキュリティ担当者に,部門ごとのサイバーセキュリティリスク対応方針の策定と実行を全て任せる。

自らのリーダーシップのもとで対策を進めていません。

イ サイバーセキュリティ対策を実施する上での責任者となるCISOを任命し,実行や判断を全て任せる。

自らのリーダーシップのもとで対策を進めていません。

エ 専門家である外部の経営コンサルタン卜に,自社の組織や事業におけるリスクの分析と対策の推進に関する権限と責任を委譲する。

自らのリーダーシップのもとで対策を進めていません。

令和8年 問80

バイオメトリクス認証に関する次の記述中のa, bに入れる字句の適切な組合せはどれか。

バイオメトリクス認証を利用したシステムの設計を始めるときには,システムの目的と認証の用途を明らかにし,認証精度の設定方針を策定することが必要である。他人受入率が( a )なるように設定した場合は,安全性を重視した認証になり,本人拒否率が( b )なるように設定した場合は,本人の利便性を重視した認証になるといえる。

| a | b | |

ア | 高く | 高く |

イ | 高く | 低く |

ウ | 低く | 高く |

エ | 低く | 低く |

正解の理由(令和8年 問80)

バイオメトリクス認証

指紋や顔など身体の形状に基づく身体的特徴や、筆跡など行動特性に基づく行動的特徴をあらかじめシステムに登録しておき、アクセス時に、本人がもつ特徴と照合して認証します。認証時に読み取るデジタルデータと登録してあったデータが完全に一致することはないため、極めて低いですが誤認のリスクがあります。

他人受入率

認証しようとしている人が他人で認証(Acceptance=受け入れ)されてしまう確率です。

他人受入率を低くすると、誤って他人を認証することが少なくなるので、安全性が高くなります。

本人拒否率

認証しようとしている人が本人であるにもかかわらず、認証がエラー(Rejection=拒否)になる確率です。

本人拒否率を低くすると、本人を誤って拒否することが少なくなるので、利便性が高くなります(使いやすくなる)。

よって、正解は エ です。

令和8年 問83

職場のPCに適用する情報セキュリティ対策a~cのうち,マルウェア対策ソフトの導入のほかに,マルウェア感染を防止するための対策として,適切なものだけを全て挙げたものはどれか。

a OSのセキュリティパッチ(修正モジュール)の適用

b 起動ドライブとなっているハードディスクに対するパスワード設定

c 複雑かつ十分な長さをもつログインパスワードの導入

正解の理由(令和8年 問83)

マルウェア

コンピュータウイルス、ワームなどを含む悪意のあるソフトウェアの総称です。

(ITパスポート 平成25年秋 問77より)

マルウェアは、USBメモリなどの記憶媒体の利用や、電子メール、ホームページの閲覧など、さまざまな方法で侵入します。

a OSのセキュリティパッチ(修正モジュール)の適用

ソフトウェアには、脆弱性という「プログラムや設定上の問題に起因するセキュリティ上の弱点」があります。セキュリティパッチは、この脆弱性を修正するための修正プログラムです。脆弱性が残された状態でコンピュータを利用していると、侵入されたり、不正アクセスに利用されたり、ウイルスに感染したりする危険性があります。そのため、セキュリティパッチがリリースされたら、速やかに適用することが重要です。

b 起動ドライブとなっているハードディスクに対するパスワード設定

電子メール、ホームページの閲覧などによって侵入するマルウェアには、適切ではありません。

c 複雑かつ十分な長さをもつログインパスワードの導入

電子メール、ホームページの閲覧などによって侵入するマルウェアには、適切ではありません。

よって、マルウェア感染を防止するための対策として適切なのは a だけなので、正解は ア です。

令和8年 問89

情報セキュリティに関する次の記述中のa, bに入れる字句の適切な組合せはどれか。

守るべき情報資産に対して望ましくない影響を及ぼす可能性のある原因のことを( a )といい, 情報資産自身の価値を損なう可能性をもつ弱点のことを( b )という。

| a | b | |

ア | インシデント | リスク |

イ | 脅威 | 脆弱性 |

ウ | 脆弱性 | インシデント |

エ | リスク | 脅威 |

正解の理由(令和8年 問89)

「情報資産に対して望ましくない影響を及ぼす可能性のある原因」

部分の内容が対応します

a 脅威

情報資産に損失を与える要因(事象)のこと

「情報資産自身の価値を損なう可能性をもつ弱点」

部分の内容が対応します

b 脆弱性

プログラムや設定上の問題に起因するセキュリティ上の弱点

インシデント

インシデントは、システムやサービスに何らかの問題が発生し、ユーザーが本来できることが出来ない状況を指します。

リスク

損害が生じる可能性のことです。

よって、正解は イ です。

令和8年 問90

PKI(公開鍵基盤)の特徴として,適切なものはどれか。

正解の理由(令和8年 問90)

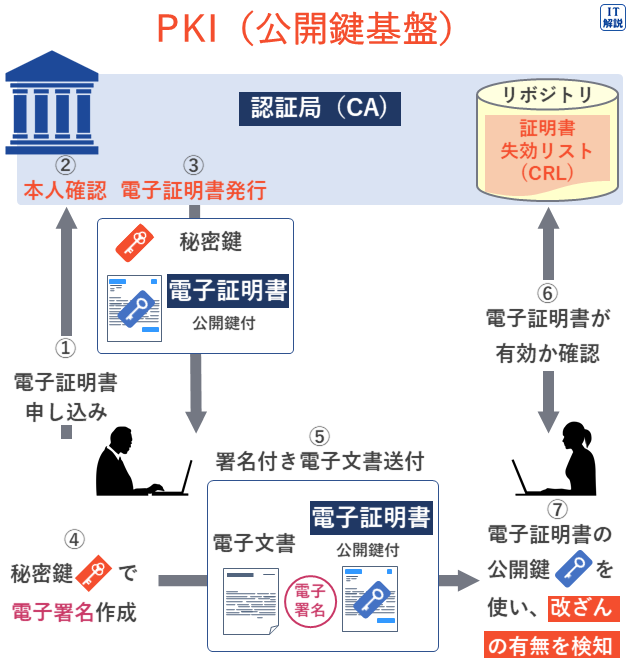

PKI(Public Key Infrastructure 公開鍵基盤)

公開鍵暗号方式の技術を利用した暗号化や電子署名によって、安全に情報のやりとりを行うセキュリティのインフラ(基盤)です。他人による「なりすまし」やデータの改ざんを防ぐことができます。

具体的には、秘密鍵による暗号化(電子署名)、公開鍵による復号化、公開鍵の電子証明書を組み合わせ、本人性の確認や文書の改ざんの有無の検知を行います。

認証局(CA)

PKI(公開鍵基盤)において、利用者やサーバの公開鍵を証明する電子証明書(ディジタル証明書)を発行します。

(基本情報 平成28年秋午前 問39より)

部分の内容が対応します

ウ 電子証明書の正当性を認証局が保証する。

よって、正解は ウ です。

不正解の理由(令和8年 問90)

ア 共通鍵の所有者を確認する方法が提供されている。

PKIでは、共通鍵は使いません。

イ 知人が署名した鍵は信頼するという“信頼の輪”によって,公開鍵が正当であることを確認する。

信頼の輪は、PGP(Pretty Good Privacy)に関する記述です。PGPは、メールなどの暗号化に使われる暗号化ソフトウェアです。

エ 秘密鍵を安全に公開する方法が提供されている。

秘密鍵は公開しません。

令和8年 問91

デジタル署名やブロックチェーンで用いられるハッシユ関数には, SHA-256, SHA-512などがある。このようなハッシュ関数に関する記述として,適切なものはどれか。

正解の理由(令和8年 問91)

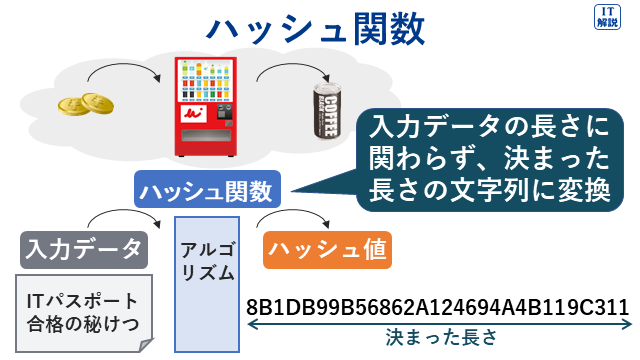

ハッシュ関数

文字列や電子文書ファイル、メールやメッセージ、パスワードなどさまざま入力データを、入力データの長さに関わらず、決まった長さの文字列に変換する関数のことです。

次の特徴があります。

(特徴1)ハッシュ値から元データを復元するのが非常に困難である。

(特徴2)アルゴリズムが同じであれば、同じ元データから常に同じハッシュ値が得られる。

(特徴3)入力データがわずかでも異なると全く異なるハッシュ値になる。

部分の内容が対応します

ウ 同じハッシュ関数を用いる場合,入力したデータが同じであれば,得られるハッシュ値は常に同じになる。

不正解の理由(令和8年 問91)

ア あるハッシュ関数を用いて得たハッシュ値を,そのハッシュ関数に入力することによって,元のデータを復元することができる。

ハッシュ値から元データを復元するのが非常に困難です。(特徴1より)

イ 同じデータを異なるハッシュ関数にそれぞれ入力したとき,得られるハッシュ値は全て同じになる。

同じ元データから常に同じハッシュ値が得られるのは、アルゴリズムが同じ場合です。(特徴2より)

エ どのハッシュ関数にもそれぞれの逆関数が存在し,ハッシュ値から元のデータを復元することができる。

ハッシュ値から元データを復元するのが非常に困難です。(特徴1より)

コメント